A Assimetria da Velocidade: Gerenciamento de Patches na Era de Mythos

Negócios | 30 de abril de 2026 | 9 min de leitura

A Assimetria da Velocidade: Gerenciamento de Patches na Era do Mythos

Sumário

- Bugs Antigos Corroem a Confiança em Código Verificado

- O Colapso da Janela de Implantação

- A Nova Superfície de Ataque de "Caixa Preta" é o Hardware

- Vibe Coding e o Problema da Proliferação de Dependências

- Valores de Pagamento de Resgate no 1º Trimestre de 2026

- Variantes Mais Comuns de Ransomware no 1º Trimestre de 2026

- Vetores de Ataque de Ransomware Mais Comuns no 1º Trimestre de 2026

- Táticas de Ransomware Mais Comuns no 1º Trimestre de 2026

- Setores e Tamanhos de Empresas Mais Afetados por Ransomware no 1º Trimestre de 2026

O lançamento do "Claude Mythos Preview" da Anthropic sugere uma potencial mudança na velocidade de descoberta de vulnerabilidades para a segurança empresarial. A IA tinha o potencial de ser uma ferramenta que "ajudaria" os defensores. Mas, como as últimas semanas mostraram, o Mythos não é apenas um ajudante; é um catalisador em potencial para o que M.G. Siegler, da Spyglass, chama de "catástrofe casual". É um modelo que encontra problemas não porque é uma força de superinteligência no sentido da ficção científica, mas porque opera em uma escala de inteligência e tempo que os humanos simplesmente não conseguem igualar. Para as equipes de segurança empresarial, essa mudança transforma a tarefa mundana de gerenciamento de patches em uma corrida de alto risco onde as horas importam.

Bugs Antigos Corroem a Confiança em Código Verificado

As equipes de segurança historicamente priorizaram patches para novas vulnerabilidades. A lógica era frequentemente implícita: código mais antigo e amplamente utilizado era considerado de menor risco marginal porque havia sido exercitado e revisado repetidamente. Ferramentas de descoberta autônomas agora desafiam essa suposição. Em suas primeiras semanas, o modelo Mythos teria identificado uma vulnerabilidade de 27 anos no OpenBSD e uma falha de 16 anos no FFmpeg — em código que já havia passado por testes automatizados extensivos. Como Siegler aponta, esses não são problemas que os humanos não conseguiriam encontrar; são problemas que os humanos não encontrariam. Os humanos não têm a paciência para examinar cada linha de uma dependência de vinte anos. Os modelos podem. Para a empresa, isso significa que sua "dívida técnica" não é mais apenas um entrave de desempenho — é um campo de tiro automatizado e ativo para IA autônoma. O lado positivo, pelo menos por enquanto, é que o custo operacional de encontrar a vulnerabilidade do OpenBSD ainda era bastante alto (estimado em cerca de US$ 20.000), e o custo de aquisição dessas vulnerabilidades não caiu na mesma proporção que a velocidade de descoberta.

O Colapso da Janela de Implantação

As janelas de patch costumavam ser períodos de carência. Uma vulnerabilidade seria anunciada (um CVE), e as equipes tinham dias ou semanas para testar e implantar uma correção antes que um exploit confiável fosse desenvolvido. Com ferramentas autônomas, automação de patch-diffing e desenvolvimento de exploits assistido por LLM, essa janela de patch está diminuindo, às vezes drasticamente para alvos de alto valor ou voltados para a internet. Assim que um patch é publicamente disponível, ferramentas automatizadas podem comparar o código "antes" e "depois", deduzir a vulnerabilidade e gerar um exploit funcional em minutos a horas em alguns casos. Além disso, ao contrário de atacantes humanos que podem parar em um único ponto de entrada, ferramentas automatizadas podem identificar vulnerabilidades adicionais em um único sistema e encadeá-las autonomamente. A análise impulsionada por IA está diminuindo a janela entre o lançamento do patch e o desenvolvimento do exploit, aumentando a importância da implantação rápida e baseada em risco de patches. Se o seu ciclo de implantação leva 48 horas, você já pode estar efetivamente atrasado. As empresas devem visar uma velocidade de aplicação de patches tão rápida e autônoma quanto os próprios ataques para as classes de maior risco (por exemplo, voltadas para a internet, identidade, gerenciamento remoto e componentes de terceiros acessíveis externamente).

A Nova Superfície de Ataque de "Caixa Preta" é o Hardware

À medida que as empresas correm para construir a infraestrutura para a IA da era de 2026, elas estão introduzindo plataformas cada vez mais heterogêneas — aceleradores (GPUs/TPUs), hosts baseados em ARM e componentes especializados de NIC/DPU e gerenciados por firmware. Isso cria uma lacuna de visibilidade. Os atacantes estão mais inclinados a mirar em firmware e componentes da camada de gerenciamento porque podem contornar os controles no nível do sistema operacional e complicar a detecção e a recuperação. Essas vulnerabilidades são "silenciosas" e frequentemente ignoram os patches de segurança tradicionais no nível do sistema operacional. Aplicar um patch de vulnerabilidade de firmware muitas vezes requer uma reinicialização ou inicialização a frio de clusters de hardware. Em uma era de operações 24 horas por dia, 7 dias por semana, impulsionadas por IA, o tempo de inatividade necessário para aplicar patches de hardware é frequentemente visto como mais caro do que o risco do próprio bug — uma aposta que adversários economicamente motivados podem explorar.

Vibe Coding e o Problema da Proliferação de Dependências

Outro ponto de pressão é a maneira como construímos software. Entramos na era do "vibe coding", onde os desenvolvedores usam IA para gerar módulos inteiros a partir de "vibes" ou prompts de alto nível. A produtividade aumenta, mas também a proliferação de dependências: compilações assistidas por IA podem introduzir componentes open-source obscuros e dependências transitivas ("sombra") que as equipes de segurança não percebem que estão em produção. Tão importante quanto, o código gerado por IA frequentemente é entregue com menos compreensão compartilhada, reduzindo a vantagem tradicional do defensor de saber como o sistema deve se comportar. O dilema do Mythos é que estamos tentando resolver um problema de velocidade de máquina com um processo de velocidade humana. A segurança empresarial precisa avançar para uma implantação de patches mais rápida e com maior confiança para classes de alto risco definidas. Onde os SLAs de patches não conseguem atender aos prazos de exposição, controles compensatórios e virtual patching podem ganhar tempo bloqueando caminhos de exploit conhecidos — mas eles não eliminam a necessidade de aplicar patches. No que diz respeito ao ransomware, a probabilidade de um verdadeiro evento de extorsão sistêmica ocorrer aumentou drasticamente. WannaCry e NotPetya são lembretes de quão rapidamente a interrupção impulsionada por vulnerabilidades pode se tornar sistêmica. Capacidades da classe Mythos nas mãos de cibercriminosos são um futuro que devemos tratar como um cenário plausível de curto prazo e planejar de acordo, sem assumir que todo ator terá a mesma capacidade. O que resulta disso é desconfortável, mas claro. Na era da IA autônoma, a aplicação de patches não é mais uma função de manutenção, é uma condição de corrida. As organizações que resistirem serão aquelas que conseguirem entregar correções rapidamente para os poucos sistemas que realmente importam, cercar todo o resto com controles compensatórios que realmente reduzem a exposição e manter visibilidade suficiente de software e ativos para saber o que estão defendendo. O resto será forçado a tomar decisões de alto risco, sob pressão de interrupção com fatos imperfeitos, no cronograma de um adversário.

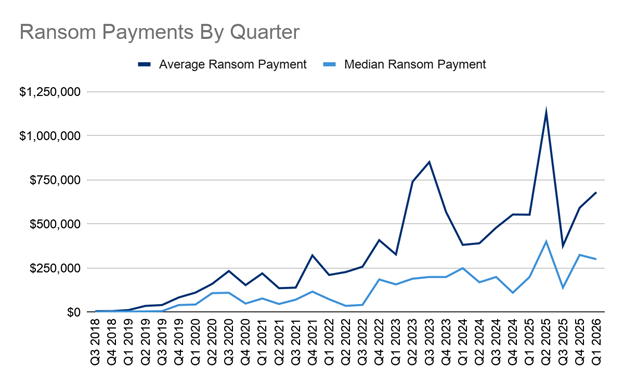

Valores de Pagamento de Resgate no 1º Trimestre de 2026

- Média — US$ 680.081 (+15% em relação ao 4º trimestre de 2025)

- Mediana — US$ 300.750 (-7% em relação ao 4º trimestre de 2025)

O aumento de 15% nos pagamentos médios para US$ 680.081 destaca o sucesso contínuo de grupos sofisticados que visam grandes empresas com incidentes de apenas exfiltração de dados. Por outro lado, a queda de 7% nos pagamentos medianos para US$ 300.750 sugere que as organizações de médio porte e menores estão se tornando mais resilientes, provavelmente devido a protocolos de backup aprimorados e uma recusa mais firme em pagar apenas pela exfiltração de dados.

Variantes Mais Comuns de Ransomware no 1º Trimestre de 2026

| Classificação | Tipo de Ransomware | Participação de Mercado | Mudança na Classificação em relação ao 4º Trimestre de 2025 |

|---|---|---|---|

| 1 | Inc Ransom | 13% | Novo nas Principais Variantes |

| 1 | Lone Wolf | 13% | +2 |

| 2 | Akira | 12% | -1 |

| 3 | Anubis | 8% | Novo nas Principais Variantes |

| 3 | Qilin | 8% | -1 |

| 3 | Shiny Hunters | 8% | +3 |

Assim como todos os dados da Coveware by Veeam, esses números refletem casos observados em primeira mão. Os grupos mais comuns que realizam ataques de ciber extorsão no 1º trimestre de 2026 representam uma dicotomia de estratégia de extorsão. INC, Akira e Qilin permanecem os grupos mais ativos focados em criptografia, enquanto operadores "Lone Wolf" e marcas como ShinyHunters respondem por uma parcela significativa da atividade geral de extorsão. Onde as campanhas no estilo ShinyHunters e Lone Wolf tendem à pressão de apenas exfiltração de dados, uma parcela desproporcional de casos que resultam em pagamento continua a se concentrar em grupos liderados por criptografia. Em ambos os modelos, a interrupção dos negócios continua sendo o mais forte impulsionador dos resultados de pagamento.

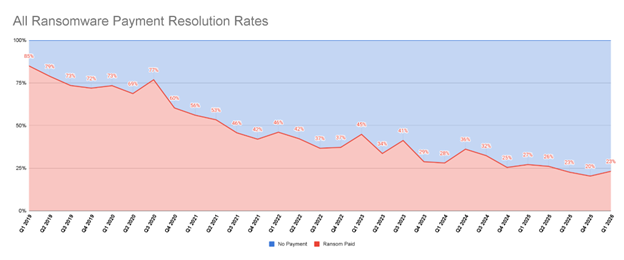

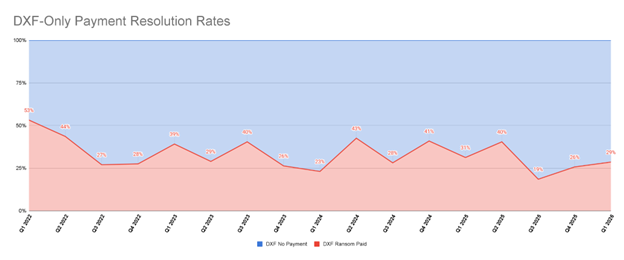

No geral, as empresas continuam a resistir à pressão da ciber extorsão. As taxas de pagamento nos casos gerenciados pela Coveware by Veeam aumentaram ligeiramente para 23%. Apesar dessa tendência, continuamos a ver incidentes em que os clientes recebem orientação tendenciosa ou mal calibrada, impulsionada por atribuição fraca de atores de ameaças e inteligência desatualizada. A atribuição de operadores "lone wolf" vagamente afiliados permanece especialmente desafiadora, e manter inteligência precisa e atualizada é agora fundamental para a tomada de decisões defensáveis em resposta a incidentes.

As taxas de pagamento de apenas roubo de dados continuam a mostrar volatilidade trimestre a trimestre, mas permanecem estruturalmente baixas, reforçando que a extorsão de apenas roubo de dados se converte mal para os atores de ameaças. Essa supressão sustentada reflete uma mudança significativa de postura: as empresas iniciam cada vez mais incidentes de roubo de dados a partir de uma postura inicial de não pagamento por padrão. Na prática, isso apoia uma postura executiva de que o pagamento deve ser tratado como uma exceção, e não como uma alavanca de mitigação primária. Isso é especialmente verdadeiro, pois a experiência continua a mostrar que o pagamento raramente oferece uma redução duradoura do risco — as promessas de exclusão de dados são inverificáveis, os dados podem ser retidos ou revendidos, e o pagamento não impede de forma confiável futuros ataques ou extorsão secundária. Um dado crítico que continuamos a enfatizar é que a re-extorsão (onde a vítima é extorquida pelo mesmo conjunto de dados) e o padrão (a liberação de dados apesar das garantias de que seriam destruídos) podem levar meses ou até um ano para se materializar. As "promessas cumpridas" de curto prazo não podem e não devem ser caracterizadas como prova de que os criminosos estão cumprindo sua palavra.

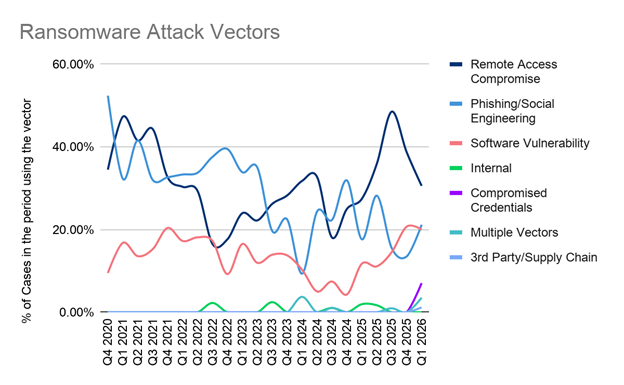

Vetores de Ataque de Ransomware Mais Comuns no 1º Trimestre de 2026

Os padrões de acesso inicial no 1º trimestre de 2026 continuam a se consolidar em torno do comprometimento de acesso remoto. Mas "acesso remoto" significa cada vez mais caminhos de SaaS e apoiados por identidade (SSO, concessões OAuth, aplicativos conectados e acesso administrativo) em vez de apenas VPN/RDP legados. Na prática, muitas intrusões se parecem mais com logins legítimos seguidos de persistência do que com invasões. Essa convergência importa operacionalmente: acesso inicial e persistência são efetivamente o mesmo problema, porque os atores de ameaças visam fazer login e permanecer tempo suficiente para escalar privilégios, mover-se lateralmente e executar objetivos de extorsão. Nesse contexto, phishing e engenharia social continuam sendo um mecanismo importante. Esses ataques visam cada vez mais help desks e fluxos de trabalho de recuperação de identidade, e podem permanecer de baixo sinal até que uma mudança significativa ocorra (novas inscrições, mudanças de privilégio ou acesso ou exfiltração de dados). Embora menos frequentes do que o vetor final em aparência, campanhas bem-sucedidas frequentemente culminam em resultados que se apresentam como comprometimento de acesso remoto. Assim, as prioridades de detecção mudam para ações administrativas anormais, redefinições ou inscrições incomuns de MFA, novas concessões OAuth e aplicativos conectados, viagens impossíveis, dispositivos ou geografias desconhecidas e atividades de suporte anômalas. Finalmente, a exploração de vulnerabilidades de software permanece de baixa frequência, mas de alta consequência, e continua a aumentar — particularmente em dispositivos e planos de gerenciamento voltados para a internet, onde o atraso de patches e as lacunas de higiene de migração criam oportunidades de conversão rápida.

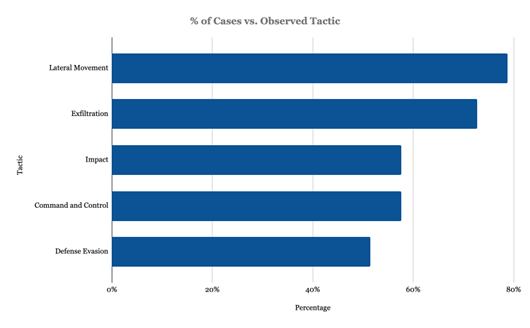

Táticas de Ransomware Mais Comuns no 1º Trimestre de 2026

No 1º trimestre de 2026, as principais táticas observadas reforçam uma realidade familiar: a maioria dos eventos de ciber extorsão de impacto ainda são operações "hands-on-keyboard" onde os atacantes priorizam a capacidade de mover, preparar e manter o controle por tempo suficiente para criar alavancagem. O Movimento Lateral permaneceu a tática mais consistentemente observada (79%). Essa consistência importa: o movimento leste-oeste é a espinha dorsal operacional de muitas intrusões, e frequentemente se baseia em caminhos administrativos legítimos que podem se misturar à atividade normal. A implicação prática permanece inalterada: organizações que conseguem detectar e conter o movimento lateral rapidamente tendem a preservar mais opções de recuperação e manter melhor poder de negociação. A Exfiltração continuou a funcionar como o principal mecanismo de alavancagem (73%), não meramente um precursor da criptografia. Mesmo quando a exfiltração aparece "mais baixa" na telemetria observada, muitas vezes reflete limites de visibilidade ou velocidade do atacante, em vez de intenção reduzida. Trate o roubo de dados como uma questão de risco executivo tanto quanto técnica, porque os atacantes o fazem. O Impacto subiu para os três primeiros (58%), alinhando-se com o que a liderança experimenta mais agudamente: a interrupção dos negócios é frequentemente a característica definidora do evento. Esta categoria também é sensível à captura de evidências e à qualidade do registro, então a classificação deve ser lida como direcional, e não absoluta. A implicação da decisão é que o planejamento de recuperação e a autoridade de decisão importam tanto quanto a detecção. O Comando e Controle também subiu para os cinco primeiros (58%), sugerindo mais casos em que os respondedores podem observar diretamente a conectividade ativa do operador. Interromper o comando e controle pode reduzir o ritmo do atacante, mas também pode mudar o comportamento do adversário, então a contenção precisa de coordenação e caminhos claros de decisão executiva. Finalmente, a Evasão de Defesa permaneceu uma tática habilitadora central (52%). Uma classificação mais baixa não significa que seja menos importante; muitas vezes reflete o que pode ser observado, especialmente quando a evasão é bem-sucedida. A mensagem de controle permanece: lacunas de identidade, lacunas de cobertura de endpoint e pontos cegos de registro ainda são as falhas que os atacantes buscam primeiro.

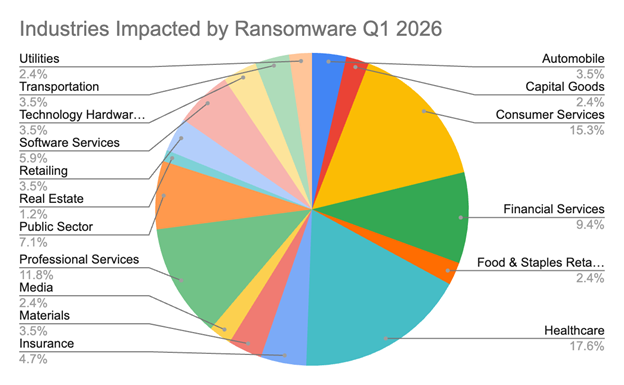

Setores e Tamanhos de Empresas Mais Afetados por Ransomware no 1º Trimestre de 2026

Embora Saúde (17,6%) e Serviços ao Consumidor (15,3%) representem as maiores parcelas do impacto do ransomware no 1º trimestre de 2026 — refletindo baixa tolerância a tempo de inatividade, alta densidade de dados sensíveis e clara alavancagem de extorsão — Serviços Profissionais (11,8%) e Serviços Financeiros (9,4%) destacam o foco contínuo dos atacantes em setores "ricos em dados". Juntos, as organizações que lidam com dados sensíveis de clientes e regulamentados representam 32% de todos os ataques. Os atacantes priorizam esses setores porque a ameaça de vazamento de dados de clientes (como registros legais ou demonstrações financeiras) é frequentemente mais convincente do que a criptografia dos próprios sistemas. Organizações "Must-Operate" como o Setor Público (11%) e a Saúde são alvo porque fornecem serviços essenciais. Quando um distrito escolar ou um hospital é atingido, a pressão para pagar é impulsionada pela segurança pública e continuidade, e não apenas pelo lucro. Embora tenha havido uma tendência de curta duração pós-Colonial Pipeline de grupos de ransomware mantendo listas de "isenção de indústria", essa prática se dissolveu em grande parte — a maioria dos grupos RaaS agora afeta a saúde e a infraestrutura crítica indiscriminadamente, juntamente com outros setores comuns.

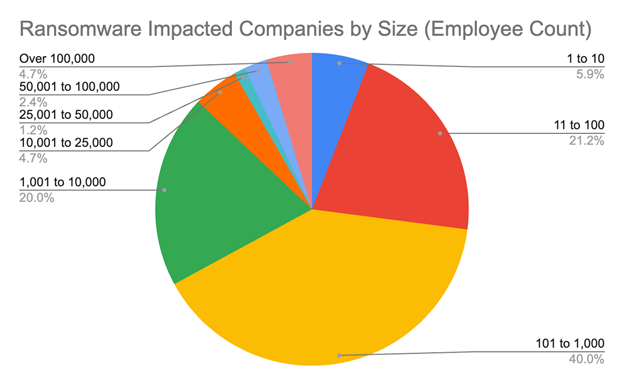

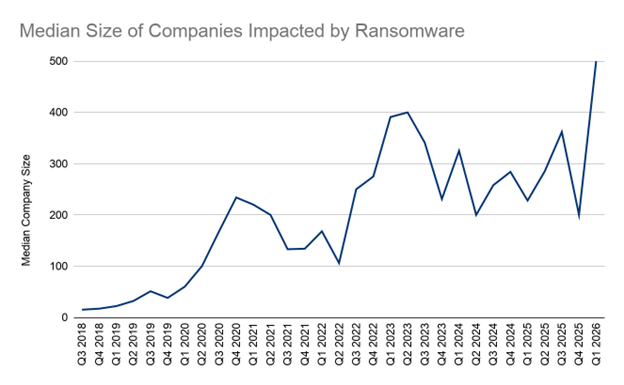

Os níveis de 11 a 100 e de 101 a 1.000 funcionários respondem por dois terços de todos os ataques. Afiliados de Ransomware-as-a-service (RaaS) estão encontrando o maior "Retorno sobre o Investimento" (ROI) ao visar organizações menores com ataques de baixo custo, baixo pagamento, mas alta probabilidade de pagamento. Apenas 5% das vítimas têm mais de 100.000 funcionários. Isso explica por que o Pagamento Médio (US$ 680 mil) está aumentando, embora a Mediana (US$ 300 mil) esteja caindo.

- Tamanho Mediano — 500 funcionários (+150% em relação ao 4º trimestre de 2025)

O aumento observado no tamanho mediano das vítimas é impulsionado por um aumento paralelo em ataques direcionados de "big-game-hunting" por atores focados principalmente em roubo de dados. Em trimestres onde grupos RaaS oportunistas controlaram a maior participação de mercado, vemos diminuições proporcionais no tamanho mediano das empresas.

Leia mais das linhas de frente da ciber extorsão.

Compartilhar

Bill Siegel é CEO da Coveware by Veeam, que se concentra em ajudar empresas a se recuperarem de eventos de ciber extorsão com transparência, eficiência e integridade. Antes da Coveware, Bill foi CFO da SecurityScorecard, onde era responsável pelas equipes de finanças, operações e sucesso do cliente. Ele também foi Head da Nasdaq Private Market, CEO da Secondmarket, SVP de Finanças Corporativas na The Receivables Exchange e Vice-Presidente de Pesquisa de Equity na MD Sass. Bill possui um diploma de bacharel em administração de empresas pela University of Michigan Stephen M. Ross School of Business.

LinkedIn Mais sobre o autor Postagem anterior

Sumário

- Bugs Antigos Corroem a Confiança em Código Verificado

- O Colapso da Janela de Implantação

- A Nova Superfície de Ataque de "Caixa Preta" é o Hardware

- Vibe Coding e o Problema da Proliferação de Dependências

- Valores de Pagamento de Resgate no 1º Trimestre de 2026

- Variantes Mais Comuns de Ransomware no 1º Trimestre de 2026

- Vetores de Ataque de Ransomware Mais Comuns no 1º Trimestre de 2026

- Táticas de Ransomware Mais Comuns no 1º Trimestre de 2026

- Setores e Tamanhos de Empresas Mais Afetados por Ransomware no 1º Trimestre de 2026

Tags Ransomware & Cyber Resilience

Postagens de Blog Semelhantes Negócios | 7 de abril de 2026 Veeam Ransomware Detection Service: IA que Detecta Ataques Proativamente Leia mais

Negócios | 31 de março de 2026 Pare o Ransomware Mais Cedo: Apresentando o Veeam Ransomware Detection Service Leia mais

Negócios | 23 de março de 2026 Veeam na RSAC 2026: Por que a Proteção de Dados e a Segurança de Dados Devem Convergir Leia mais

Mantenha-se atualizado com as últimas dicas e notícias Ao se inscrever, você concorda que suas informações pessoais sejam gerenciadas de acordo com os termos da Política de Privacidade da Veeam. Tudo pronto! Fique de olho na sua caixa de entrada para nossas atualizações semanais do blog. OK

Como parceira certificada da Veeam, a VirtuAllIT possui a expertise necessária para ajudar sua empresa a implementar e otimizar soluções de proteção de dados e ciber resiliência, garantindo que você esteja preparado para os desafios da era da IA e do ransomware.

Precisa de ajuda com suas soluções de TI?

A VirtuAllIT Solutions oferece consultoria especializada em virtualização, cloud computing e infraestrutura tecnológica.