AWS IAM Identity Center agora oferece suporte a replicação multi-Região para acesso a contas AWS e uso de aplicações

AWS IAM Identity Center agora oferece suporte a replicação multi-Região para acesso a contas AWS e uso de aplicações

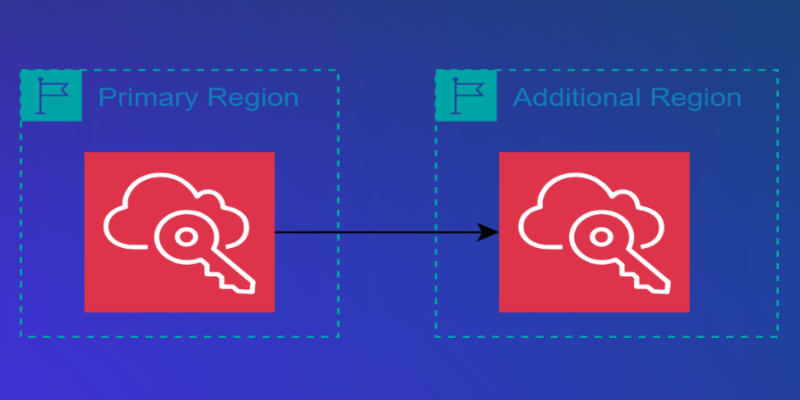

Hoje, anunciamos a disponibilidade geral do suporte multi-Região do AWS IAM Identity Center para permitir o acesso a contas AWS e o uso de aplicações gerenciadas em Regiões AWS adicionais. Com este recurso, você pode replicar suas identidades de força de trabalho, permission sets e outros metadados em sua instância de organização do IAM Identity Center conectada a um provedor de identidade externo (IdP), como Microsoft Entra ID e Okta, de sua Região primária atual para Regiões adicionais, visando uma resiliência aprimorada do acesso a contas AWS. Você também pode implantar aplicações gerenciadas pela AWS em suas Regiões preferenciais, próximas aos usuários e conjuntos de dados da aplicação, para uma melhor experiência do usuário ou para atender a requisitos de residência de dados. Suas aplicações implantadas em Regiões adicionais acessam identidades de força de trabalho replicadas localmente para desempenho e confiabilidade ideais.

Quando você replica suas identidades de força de trabalho para uma Região adicional, sua força de trabalho obtém um endpoint ativo do AWS access portal nessa Região. Isso significa que, no evento improvável de uma interrupção do serviço IAM Identity Center em sua Região primária, sua força de trabalho ainda pode acessar suas contas AWS através do AWS access portal em uma Região adicional usando permissões já provisionadas. Você pode continuar a gerenciar as configurações do IAM Identity Center a partir da Região primária, mantendo o controle centralizado.

Habilitar o IAM Identity Center em múltiplas Regiões

Para começar, você deve confirmar que as aplicações gerenciadas pela AWS que você está usando atualmente suportam chaves AWS Key Management Service (AWS KMS) gerenciadas pelo cliente habilitadas no AWS Identity Center. Quando introduzimos este recurso em outubro de 2025, Seb recomendou o uso de chaves AWS KMS multi-Região, a menos que as políticas da sua empresa o restrinjam a chaves de uma única Região. Chaves multi-Região fornecem material de chave consistente entre Regiões, mantendo uma infraestrutura de chave independente em cada Região. Antes de replicar o IAM Identity Center para uma Região adicional, você deve primeiro replicar a chave AWS KMS gerenciada pelo cliente para essa Região e configurar a chave de réplica com as permissões necessárias para as operações do IAM Identity Center. Para obter instruções sobre como criar chaves de réplica multi-Região, consulte Criar chaves de réplica multi-Região no Guia do Desenvolvedor do AWS KMS.

Vá para o console do IAM Identity Center na Região primária, por exemplo, US East (N. Virginia), escolha Settings no painel de navegação esquerdo e selecione a aba Management. Confirme que sua chave de criptografia configurada é uma chave AWS KMS multi-Região gerenciada pelo cliente. Para adicionar mais Regiões, escolha Add Region. Você pode escolher Regiões adicionais para replicar o IAM Identity Center em uma lista das Regiões disponíveis. Ao escolher uma Região adicional, considere seus casos de uso pretendidos, por exemplo, conformidade de dados ou experiência do usuário. Se você deseja executar aplicações gerenciadas pela AWS que acessam conjuntos de dados limitados a uma Região específica por motivos de conformidade, escolha a Região onde os conjuntos de dados residem. Se você planeja usar a Região adicional para implantar aplicações AWS, verifique se as aplicações necessárias suportam sua Região escolhida e a implantação em Regiões adicionais. Escolha Add Region. Isso inicia a replicação inicial, cuja duração depende do tamanho da sua instância do Identity Center. Após a conclusão da replicação, seus usuários podem acessar suas contas e aplicações AWS nesta nova Região. Ao escolher View ACS URLs, você pode visualizar informações SAML, como uma Assertion Consumer Service (ACS) URL, sobre a Região primária e as Regiões adicionais.

Como sua força de trabalho pode usar uma Região adicional

O AWS Identity Center suporta single sign-on SAML com IdPs externos, como Microsoft Entra ID e Okta. Após a autenticação no IdP, o usuário é redirecionado para o AWS access portal. Para permitir que o usuário seja redirecionado para o AWS access portal na Região recém-adicionada, você precisa adicionar a ACS URL da Região adicional à configuração do IdP. As seguintes capturas de tela mostram como fazer isso no console de administração do Okta:

[IMAGEM: Captura de tela do console de administração do Okta, mostrando a adição de uma ACS URL para uma Região adicional.]

Em seguida, você pode criar uma aplicação de bookmark em seu provedor de identidade para que os usuários descubram a Região adicional. Esta aplicação de bookmark funciona como um bookmark de navegador e contém apenas a URL para o AWS access portal na Região adicional. Você também pode implantar aplicações gerenciadas pela AWS em Regiões adicionais usando seus fluxos de trabalho de implantação existentes. Seus usuários podem acessar aplicações ou contas usando os métodos de acesso existentes, como o AWS access portal, um link de aplicação ou através da AWS Command Line Interface (AWS CLI). Para saber mais sobre quais aplicações gerenciadas pela AWS suportam implantação em Regiões adicionais, visite o Guia do Usuário do IAM Identity Center.

O que você precisa saber

Aqui estão as principais considerações sobre este recurso:

- Consideração – Para aproveitar este recurso no lançamento, você deve estar usando uma instância de organização do IAM Identity Center conectada a um IdP externo. Além disso, as Regiões primária e adicionais devem estar habilitadas por padrão em uma conta AWS. Instâncias de conta do IAM Identity Center e as outras duas fontes de identidade (Microsoft Active Directory e diretório do IAM Identity Center) não são atualmente suportadas.

- Operação – A Região primária permanece o local central para gerenciar identidades de força de trabalho, permissões de acesso a contas, IdP externo e outras configurações. Você pode usar o console do IAM Identity Center em Regiões adicionais com um conjunto limitado de recursos. A maioria das operações são somente leitura, exceto para gerenciamento de aplicações e revogação de sessão de usuário.

- Monitoramento – Todas as ações da força de trabalho são emitidas no AWS CloudTrail na Região onde a ação foi realizada. Este recurso aprimora a continuidade do acesso à conta. Você pode configurar o acesso "break-glass" para usuários privilegiados acessarem a AWS caso o IdP externo tenha uma interrupção de serviço.

Agora disponível

O suporte multi-Região do AWS IAM Identity Center já está disponível nas 17 Regiões comerciais da AWS habilitadas por padrão. Para disponibilidade regional e um roteiro futuro, visite AWS Capabilities by Region. Você pode usar este recurso sem custo adicional. As cobranças padrão do AWS KMS se aplicam ao armazenar e usar chaves gerenciadas pelo cliente. Experimente no console do AWS Identity Center. Para saber mais, visite o Guia do Usuário do IAM Identity Center e envie feedback para o AWS re:Post for Identity Center ou através de seus contatos usuais de Suporte AWS.

— Channy Atualizado em 5 de fevereiro — Captura de tela do console de administração do Okta corrigida.

Precisa de ajuda com suas soluções de TI?

A VirtuAllIT Solutions oferece consultoria especializada em virtualização, cloud computing e infraestrutura tecnológica.