Bug no Ransomware Nitrogen

30 de janeiro de 2026 3 min de leitura

Bug do Ransomware Nitrogen

O ransomware Nitrogen foi derivado do código-fonte vazado do builder Conti 2 e é similar a outros ransomwares baseados em Conti. No entanto, um erro de codificação em seu malware ESXi faz com que ele criptografe arquivos com a chave pública errada, corrompendo-os irreversivelmente. Na prática, isso significa que nem mesmo o threat actor consegue descriptografar os arquivos afetados. Se as vítimas não possuírem backups viáveis, não há como recuperar os servidores criptografados em ESXi. Pagar um resgate não ajudará nesses casos, pois qualquer chave de descriptografia ou ferramenta fornecida pelo atacante não funcionará.

A criptografia de chave pública/privada geralmente segue estas operações:

- O malware é executado em um servidor cheio de arquivos.

- Para cada arquivo, o malware gera aleatoriamente uma chave privada Curve25519 e sua chave pública correspondente.

- O malware realiza uma troca de chaves entre a chave privada do arquivo e a chave pública mestre do malware, produzindo um segredo compartilhado (shared secret).

- O segredo compartilhado é usado como uma chave ChaCha8 para criptografar o conteúdo do arquivo.

- O malware salva a chave pública do arquivo no rodapé do arquivo (file footer).

A descriptografia de chave pública/privada geralmente segue estas operações:

- Um executável de descriptografia é executado em um servidor previamente criptografado e cheio de arquivos.

- A ferramenta de descriptografia contém a chave privada mestre Curve25519 que corresponde à chave pública mestre usada para criptografia.

- Para cada arquivo, a ferramenta de descriptografia realiza uma troca de chaves entre a chave privada mestre e a chave pública do arquivo salva no rodapé, produzindo o mesmo segredo compartilhado usado para criptografia.

- O segredo compartilhado é então usado como uma chave ChaCha8 para descriptografar o conteúdo do arquivo.

- O arquivo é descriptografado.

O Bug do Nitrogen ESXi

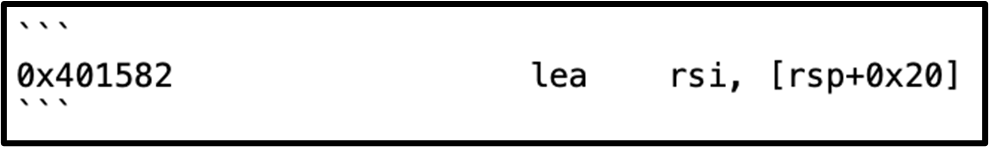

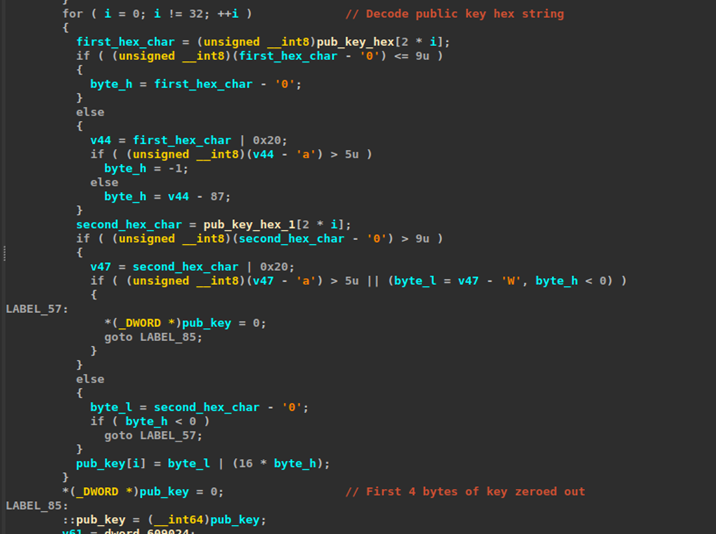

Dentro do malware Nitrogen ESXi, a chave pública é armazenada como uma variável de pilha (stack variable) no offset rsp+0x20 (mostrado abaixo).

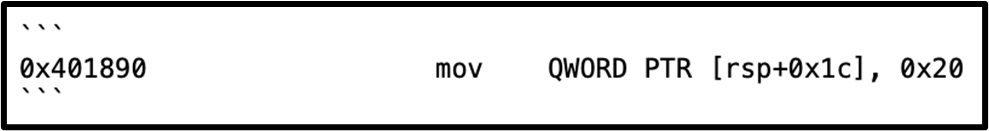

No entanto, após o carregamento da chave pública, outra variável é armazenada em rsp+0x1c. É um QWORD, então ocupa 8 bytes de rsp+0x1c a rsp+0x24. Isso significa que 4 bytes da chave pública são sobrescritos. Isso parece ser um erro claro do desenvolvedor do malware.

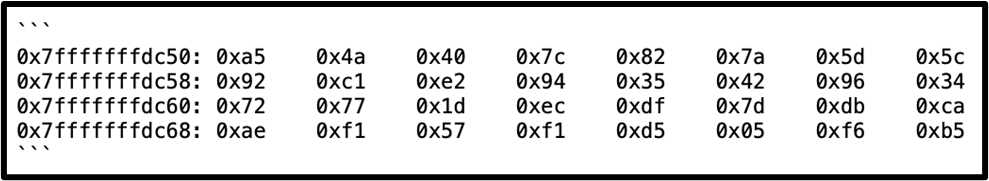

É assim que a chave pública aparece na memória antes da execução da instrução em 0x401890:

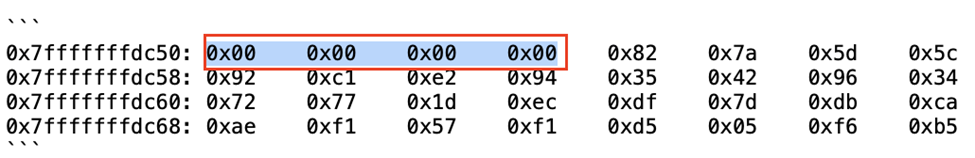

E é assim que ela aparece depois de executada:

Observe os 4 bytes que foram substituídos por 0x00s.

Devido a este bug, a chave pública corrompida é usada na troca de chaves para criptografar cada arquivo. Normalmente, quando um par de chaves pública/privada Curve25519 é gerado, a chave privada é gerada primeiro, e a chave pública é derivada dela. Aqui, a chave pública corrompida não foi derivada de nenhuma chave privada. É uma chave malformada produzida pela sobrescrição acidental de parte de uma chave pública que, de outra forma, seria válida.

O resultado é que ninguém possui a chave privada correspondente à chave pública corrompida, então os arquivos criptografados usando-a não podem ser descriptografados por nenhum meio, incluindo o pagamento de um resgate. O próprio threat actor será incapaz de descriptografar os arquivos afetados, mesmo em um teste controlado.

Organizações impactadas pelo ransomware Nitrogen devem ser extremamente cautelosas ao avaliar as opções de recuperação. Quaisquer arquivos criptografados em ESXi sem backups viáveis devem ser analisados em conjunto com a amostra específica de malware usada para criptografia, a fim de confirmar seu status e evitar a dependência de uma descriptografia que nunca funcionará.

Saiba mais sobre os atuais vetores de ataque de ransomware aqui.

Compartilhar

Bill Siegel é CEO e cofundador da Coveware by Veeam, uma empresa de resposta a incidentes cibernéticos que se concentra em ajudar as empresas a se recuperarem de eventos de extorsão cibernética, como ransomware. A Coveware lida com milhares de incidentes de extorsão cibernética por ano e também trabalha proativamente com empresas para ajudá-las a prevenir e se preparar para ataques de extorsão cibernética. Bill foi anteriormente CFO da SecurityScorecard, CEO da Secondmarket e Head da NASDAQ Private Market.

Mais sobre o autor

Post anterior Próximo post

Tags Ransomware Pesquisa

Posts de Blog Similares

Negócios | 3 de fevereiro de 2026 Por que as Campanhas de Extorsão em Massa de Dados Zero-Day Downstream Estão Perdendo Força Leia mais

Negócios | 12 de janeiro de 2026 Principais Vetores de Ataque de Ransomware e Como Defendê-los Leia mais

Negócios | 19 de novembro de 2025 Ransomware Obscura: Um Estudo de Caso em Perda de Dados por Ransomware Leia mais

Mantenha-se atualizado sobre as últimas dicas e notícias

Ao se inscrever, você concorda que suas informações pessoais sejam gerenciadas de acordo com os termos da Política de Privacidade da Veeam.

Tudo pronto! Fique de olho na sua caixa de entrada para nossas atualizações semanais do blog.

OK

Precisa de ajuda com suas soluções de TI?

A VirtuAllIT Solutions oferece consultoria especializada em virtualização, cloud computing e infraestrutura tecnológica.