Identity Management Explained: Common Vulnerabilities and How Attacks Occur

** Negócios | 29 de Dezembro de 2025 6 min de leitura

Gerenciamento de Identidade Explicado: Vulnerabilidades Comuns e Como Ocorrem os Ataques

Sumário

- O que é Gerenciamento de Identidade e Por Que Ele é Importante

- Quais São as Vulnerabilidades Comuns de Gerenciamento de Identidade

- Senhas Fracas ou Reutilizadas

- Falta de Autenticação Multifator (MFA)

- Contas com Privilégios Excessivos (Over-Privileged Accounts)

- Contas Órfãs e Credenciais Não Gerenciadas

- Identidades Não Humanas (Non-Human Identities - Contas de Serviço e API)

- Má Configuração de Identidade (Identity Misconfigurations)

- Como Ocorrem os Ataques: Táticas que Exploram Fraquezas de Identidade

- Phishing e Roubo de Credenciais

- Brute Force e Password Spraying

- Exploração de Contas Órfãs, Privilegiadas e Não Humanas

- Session Hijacking e MFA Bypass

- Escalonamento de Privilégios e Manipulação de Políticas

- Melhores Práticas para Proteger Identidades

- FAQs

TL;DR – Principais Conclusões:

- Gerenciamento de Identidade governa o acesso e as permissões dos usuários em sistemas cloud e on-premise. É a porta de entrada para a segurança corporativa.

- Vulnerabilidades Comuns: Senhas fracas, ausência de MFA, privilégios excessivos, identidades órfãs e não humanas, e má configurações criam aberturas para invasores.

- Táticas de Ataque: Phishing, brute force e engenharia social impulsionada por IA visam fraquezas de credenciais para obter acesso e se mover lateralmente.

- Resiliência com Veeam: O Veeam Data Platform permite backup e recuperação pontual para sistemas de identidade, transformando a prevenção em continuidade cibernética total.

Todos os dias, mais de 600 milhões de ataques baseados em identidade visam usuários em ambientes cloud e SaaS, e um número crescente de breaches (violações) agora começa com credenciais comprometidas. Os invasores agora fazem login em vez de invadir, o que torna o Identity and Access Management (IAM) o novo perímetro de defesa.

O Gerenciamento de Identidade controla quem pode acessar aplicativos críticos como Microsoft 365, Salesforce e outros sistemas conectados, tornando-o uma das camadas mais importantes na proteção de dados corporativos. No entanto, quando as permissões são mal configuradas ou as credenciais são roubadas, os resultados podem ser catastróficos, incluindo acesso indesejado, perda de dados e bloqueios em toda a organização (tenant-wide lockouts).

Como parte de uma estratégia de resiliência cibernética, a Veeam ajuda as organizações a fazer backup e recuperar dados de identidade para que possam restaurar as operações após má configurações ou ataques. É uma capacidade que preenche as lacunas deixadas pelas ferramentas nativas de recuperação de IAM.

O que é Gerenciamento de Identidade e Por Que Ele é Importante

Gerenciamento de Identidade é o sistema que define quem é um usuário e o que ele pode acessar nos aplicativos e dados de uma organização. Ele atua como o porteiro para plataformas como Microsoft 365, Salesforce e outros sistemas conectados, verificando identidades e aplicando permissões.

Quando as políticas de aplicação estão mal configuradas ou as credenciais são roubadas, os invasores podem ignorar os controles completamente, levando a acesso não autorizado, perda de dados e bloqueios em toda a organização.

Veja por que o gerenciamento de identidade se tornou uma prioridade máxima para as equipes de segurança e operações:

- Os invasores visam primeiro os sistemas de identidade porque comprometer uma conta geralmente lhes dá acesso a movimentos laterais em toda a sua organização.

- Uma única credencial de administrador pode ser usada para alterar permissões, criar novas contas ou bloquear equipes inteiras.

- Pequenas má configurações, como uma política incorreta de acesso condicional, podem causar interrupções generalizadas ou expor dados.

- O gerenciamento de identidade é uma questão tanto de segurança quanto de operações de negócios.

Quais São as Vulnerabilidades Comuns de Gerenciamento de Identidade

Mesmo os sistemas de identidade mais avançados podem falhar se os controles básicos forem negligenciados. A maioria dos breaches não começa com zero-day exploits, mas sim com credenciais fracas, permissões excessivas ou má configurações simples. Compreender essas vulnerabilidades comuns de gerenciamento de identidade ajuda as equipes a fechar as lacunas antes que os invasores as encontrem.

1. Senhas Fracas ou Reutilizadas

Ainda é a fraqueza de identidade mais explorada em todo o mundo.

- Os invasores usam brute force e credential-stuffing para adivinhar ou reutilizar senhas em várias contas.

- A fadiga de senha frequentemente leva os usuários a repetir credenciais entre sistemas.

- Corrija: Imponha políticas de senha fortes, implemente gerenciadores de senha ou migre para autenticação passwordless (sem senha) para contas de alto valor.

2. Falta de Autenticação Multifator (MFA)

Contas sem MFA são os alvos mais fáceis para invasores.

- Uma senha roubada pode desbloquear um ambiente inteiro se o MFA não for obrigatório.

- Muitas organizações ainda pulam o MFA para contas de serviço ou aplicativos legados.

- Corrija: Exija MFA em todos os lugares, incluindo contas de administrador, API e não humanas; e use métodos resistentes a phishing como FIDO2 ou aplicativos autenticadores.

3. Contas com Privilégios Excessivos (Over-Privileged Accounts)

Contas de administrador ou de serviço com amplas permissões são alvos de ataque primários.

- Uma vez comprometidas, elas permitem o escalonamento de privilégios e a manipulação de políticas.

- Corrija: Aplique o princípio do least privilege (menor privilégio); conceda apenas o acesso de que os usuários precisam e revise-o regularmente.

4. Contas Órfãs e Credenciais Não Gerenciadas

Quando funcionários saem ou as funções mudam, suas contas frequentemente permanecem ativas.

- Os invasores procuram essas identidades esquecidas para obter acesso não detectado.

- Corrija: Automatize o desprovisionamento, realize auditorias regulares de contas e remova credenciais não utilizadas imediatamente.

5. Identidades Não Humanas (Non-Human Identities - Contas de Serviço e API)

Para cada identidade humana, pode haver 40 a 50 identidades não humanas que conectam sistemas, aplicativos e APIs.

- Essas contas frequentemente carecem de MFA, monitoramento ou políticas de expiração.

- Aplicativos de terceiros menores ou conectores podem expor vulnerabilidades se não forem protegidos.

- Corrija: Inventarie todas as identidades não humanas, atribua propriedade e monitore sua atividade continuamente.

6. Má Configuração de Identidade (Identity Misconfigurations)

Políticas de IAM mal configuradas podem causar interrupções em todo o tenant ou abrir acesso a dados confidenciais.

- Um único erro em uma política de acesso condicional pode bloquear todos os usuários na organização.

- Corrija: Faça backup das configurações de IAM, verifique as alterações e use ferramentas como a comparação e restauração da Veeam para o Entra ID, para reverter rapidamente para um estado conhecido e seguro (known-good state).

Dica Pro: As vulnerabilidades frequentemente se sobrepõem. Por exemplo, uma conta de administrador órfã sem MFA e com privilégios excessivos cria uma tempestade perfeita para invasores. Combinar controles de acesso fortes com backups e recuperação de identidade garante tanto a prevenção quanto a resiliência.

Como Ocorrem os Ataques: Táticas que Exploram Fraquezas de Identidade

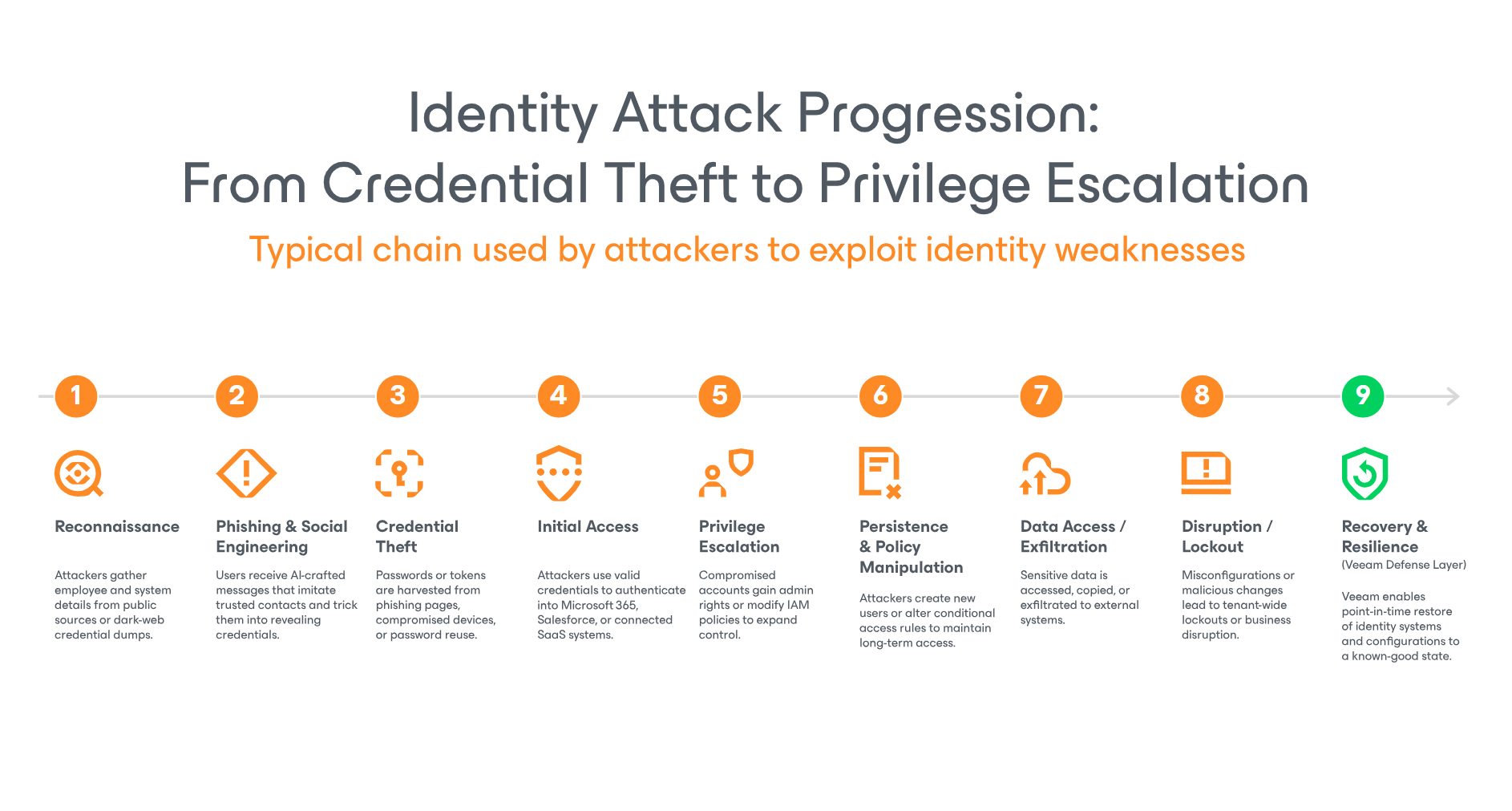

A exploração de identidade segue um padrão previsível: Encontrar uma credencial, usá-la para obter acesso e mover-se lateralmente até que dados ou sistemas confidenciais sejam comprometidos. Compreender essa cadeia de ataque ajuda as equipes de segurança a reconhecer sinais de alerta precoce e a construir resiliência em cada etapa.

1. Phishing e Roubo de Credenciais

Phishing continua sendo a maneira mais comum de os invasores roubarem credenciais. Mensagens geradas por IA agora tornam o phishing muito mais convincente. Os invasores podem agora utilizar meios ainda mais sofisticados, como ataques de deepfake para imitar gerentes, fornecedores ou sistemas internos com precisão alarmante.

- E-mails ou mensagens parecem vir de fontes confiáveis, solicitando que os usuários cliquem em links ou compartilhem detalhes de login.

- Uma vez que as credenciais são capturadas, os invasores fazem login diretamente em portais SaaS como Microsoft 365 ou Salesforce.

- Defesa: Combine treinamento de conscientização do usuário com MFA resistente a phishing e detecção de ameaças de identidade.

2. Brute Force e Password Spraying

Esses ataques exploram senhas fracas ou reutilizadas, testando automaticamente milhares de combinações de login. Eles são bem-sucedidos quando o MFA está ausente ou as políticas de bloqueio de conta estão mal configuradas.

- Os invasores usam ferramentas automatizadas para testar senhas comuns em várias contas.

- Credential-stuffing reutiliza senhas roubadas de breaches não relacionados.

- Defesa: Imposição de senhas fortes, autenticação passwordless (sem senha) e monitoramento contínuo de tentativas de login malsucedidas.

3. Exploração de Contas Órfãs, Privilegiadas e Não Humanas

Uma vez dentro, os invasores procuram contas de alto valor com permissões persistentes ou excessivas. Identidades não humanas, como contas de serviço e API, frequentemente passam despercebidas, mas detêm poderosos direitos de acesso.

- Os invasores exploram contas inativas ou com privilégios excessivos para se mover lateralmente.

- Chaves API ou identidades de serviço esquecidas podem conceder amplo acesso a dados.

- Defesa: Audite regularmente todas as contas, aplique o least privilege e monitore identidades não humanas em busca de anomalias.

4. Session Hijacking e MFA Bypass

Quando o MFA é implementado, os invasores mudam para o roubo de session tokens (tokens de sessão) ou o lançamento de ataques man-in-the-middle.

- Eles interceptam tokens de autenticação de navegadores ou endpoints comprometidos.

- Os invasores então reutilizam esses tokens para se passar por usuários legítimos.

- Defesa: Gerenciamento seguro de sessão, tempo de vida curto para tokens e proteção de endpoint que detecta roubo de token.

5. Escalonamento de Privilégios e Manipulação de Políticas

Após obter acesso, os invasores tentam aumentar seu controle modificando políticas de IAM ou criando novas funções de administrador.

- Um administrador comprometido pode conceder a si mesmo privilégios mais altos ou desabilitar os requisitos de MFA.

- Má configurações podem ser usadas intencionalmente para ocultar acesso malicioso.

- Defesa: Backups contínuos de políticas e comparações para garantir que a reversão para uma configuração segura seja possível.

Insight Chave: Ataques de identidade exploram a confiança. Seja através de phishing, contas esquecidas ou políticas mal configuradas, os invasores dependem do erro humano e da complexidade do sistema. Construir resiliência cibernética significa combinar prevenção forte com recuperação rápida de identidade.

Melhores Práticas para Proteger Identidades

Um gerenciamento de identidade forte constrói resiliência. Os invasores sempre procurarão senhas fracas, contas órfãs ou políticas mal configuradas. As seguintes melhores práticas ajudam as organizações a fortalecer suas defesas e a se recuperar rapidamente se os sistemas de identidade forem comprometidos.

Aqui estão 10 melhores práticas para proteger identidades e fortalecer o IAM:

- Use Senhas Fortes, Únicas ou Acesso Passwordless

- Imponha senhas longas e complexas ou adote autenticação passwordless (sem senha) para contas de alto valor.

- Use gerenciadores de senha corporativos para evitar a reutilização e reduzir a fadiga de credenciais.

- Habilite Autenticação Multifator (MFA) em Todos os Lugares

- Exija MFA para todos os usuários, incluindo administradores, contas de serviço e APIs.

- Opte por métodos de MFA resistentes a phishing como chaves FIDO2 ou aplicativos autenticadores.

- Aplique o Princípio do Least Privilege

- Conceda aos usuários apenas o acesso de que precisam para desempenhar suas funções.

- Revise as permissões regularmente e remova direitos elevados quando não forem mais necessários.

- Desprovisione Contas Inativas e Órfãs Prontamente

- Automatize a remoção de contas quando funcionários saírem ou as funções mudarem.

- Agende auditorias regulares para detectar identidades órfãs, especialmente as não humanas.

- Proteja a Infraestrutura de Identidade com Backup e Recuperação

- Faça backup dos dados e configurações de identidade para restaurar o acesso se ocorrerem má configurações ou ataques.

- Siga a regra de backup 3-2-1-1-0 da Veeam: Três cópias de dados, dois tipos de mídia, um off-site, um imutável e zero erros de recuperação.

- Monitore e Audite a Atividade de Acesso

- Habilite o registro contínuo para sign-ins (logins), alterações de privilégio e atualizações de política.

- Investigue padrões de login incomuns, especialmente de novos locais ou fora do horário comercial.

- Eduque os Usuários sobre Phishing e Engenharia Social

- Treine os funcionários para reconhecer e relatar mensagens suspeitas ou solicitações de login.

- Reforce que os invasores frequentemente imitam equipes internas ou executivos para coletar credenciais.

- Implante Detecção e Resposta a Ameaças de Identidade (ITDR)

- Use ferramentas ITDR para detectar anomalias na autenticação, permissões e comportamento de identidade.

- Integre alertas de detecção com fluxos de trabalho SIEM ou SOC para remediação mais rápida.

- Teste e Audite Regularmente as Políticas de IAM

- Realize revisões de configuração e testes de penetração de rotina para descobrir lacunas.

- Compare as configurações de IAM com estruturas de conformidade como NIST SP 800-63 ou as linhas de base recomendadas da Microsoft.

- Planeje a Resiliência, Não Apenas a Prevenção

- Controles preventivos reduzem o risco, mas a recuperação garante a continuidade dos negócios.

- Com a Veeam, as organizações podem restaurar rapidamente objetos IAM, políticas de acesso e configurações após um breach.

Considerações Finais

A identidade é agora uma das linhas de frente da segurança cibernética. Os invasores podem simplesmente fazer login com credenciais roubadas ou mal configuradas. É por isso que proteger os sistemas de identidade é tão crítico quanto proteger os dados. Um gerenciamento de identidade forte reduz o risco, mas a recuperação resiliente garante que as operações continuem mesmo após um ataque ou interrupção.

Quando má configurações bloqueiam usuários ou breaches comprometem credenciais, a Veeam ajuda as organizações a restaurar o acesso e recuperar políticas de IAM para um estado conhecido e seguro — e rapidamente. Para equipes que constroem resiliência cibernética em Microsoft 365, Salesforce e outros ambientes SaaS, a Veeam oferece a confiança para recuperar o que é mais importante: identidade, acesso e confiança.

FAQs

- O que é Gerenciamento de Identidade em termos simples? Gerenciamento de Identidade (IAM) é o sistema que verifica quem é um usuário e controla o que ele pode acessar em aplicativos e dados de negócios. Ele garante que as pessoas certas tenham as permissões certas no momento certo.

- Por que os hackers visam identidades em vez de firewalls? É mais fácil roubar ou enganar um usuário para que revele credenciais do que violar uma rede diretamente. Uma vez que os invasores obtêm um login válido, eles podem se mover pelos sistemas sem serem detectados e acessar dados confidenciais.

- Quais são as vulnerabilidades de gerenciamento de identidade mais comuns para corrigir primeiro? Comece com senhas fracas, falta de Autenticação Multifator (MFA), privilégios de administrador excessivos e contas órfãs ou não humanas. Esses são os caminhos mais rápidos para os invasores obterem acesso.

- Como posso saber se as identidades da minha empresa foram comprometidas? Observe logins de locais incomuns, falhas repetidas de sign-in, solicitações inesperadas de MFA ou alterações não autorizadas nas permissões e políticas de acesso do usuário.

- Como a Veeam ajuda a proteger os sistemas de identidade? A Veeam faz backup das configurações de identidade e permite a restauração pontual para o Microsoft Entra ID (Azure AD), para que as organizações possam se recuperar rapidamente após má configurações ou ataques, mantendo o acesso e a continuidade dos negócios.

Precisa de ajuda com suas soluções de TI?

A VirtuAllIT Solutions oferece consultoria especializada em virtualização, cloud computing e infraestrutura tecnológica.