Por Que Campanhas de Extorsão em Massa de Dados Downstream de Dia Zero Estão Perdendo a Força

Negócios | 3 de fevereiro de 2026 | 12 min de leitura

Por que as Campanhas de Extorsão em Massa de Dados Downstream de Zero-Day Estão Perdendo a Força

Sumário

- Variantes de Ransomware Mais Comuns no 4º Trimestre de 2025

- Vetores de Ataque Iniciais Mais Comuns no 4º Trimestre de 2025

- Táticas, Técnicas e Procedimentos Mais Comuns Usados por Atores de Ameaça no 4º Trimestre de 2025

O 4º trimestre de 2025 foi marcado pela mais recente campanha de roubo de dados em larga escala da gangue de ransomware CL0P, desta vez explorando uma vulnerabilidade zero-day no Oracle E-Business Suite (EBS). A campanha seguiu um playbook que o CL0P inovou há quase cinco anos. A estratégia envolve: adquirir um exploit zero-day de uma ferramenta de transferência de arquivos ou storage de dados corporativa amplamente utilizada, comprometer o maior número possível de instâncias antes da detecção, exfiltrar o máximo de dados possível do maior número possível de clientes downstream, e finalmente monetizar o ataque em escala através da extorsão de cada parte downstream única. Esta estratégia não envolve a criptografia dos ativos-alvo. Frequentemente, toda a cadeia de ataque ocorre fora da rede da vítima. Esta foi a 5ª campanha em que o CL0P seguiu este playbook, e o resultado financeiro para o CL0P conta uma história interessante sobre o estado atual da ciber extorsão.

O CL0P desenvolveu este playbook durante a violação da Accellion no 1º trimestre de 2021. Naquela época, a extorsão apenas por exfiltração de dados ainda era uma tática relativamente nova. A maioria dos ataques de ciber extorsão em 2020-2021 envolvia a criptografia de sistemas críticos como principal motor da pressão de extorsão. Cada vez mais, os atores durante este período combinavam a criptografia e a extorsão por exfiltração de dados para aumentar a pressão sobre as vítimas para pagar. Neste ponto da ciber extorsão, a exfiltração de dados era uma tática de pressão muito eficaz. As vítimas não tinham confiança em sua capacidade de avaliar o que havia sido levado, os reguladores ainda estavam se adaptando às regras e fiscalização de notificação de violação, e muitas organizações viam o pagamento como uma forma pragmática de fazer o problema "desaparecer".

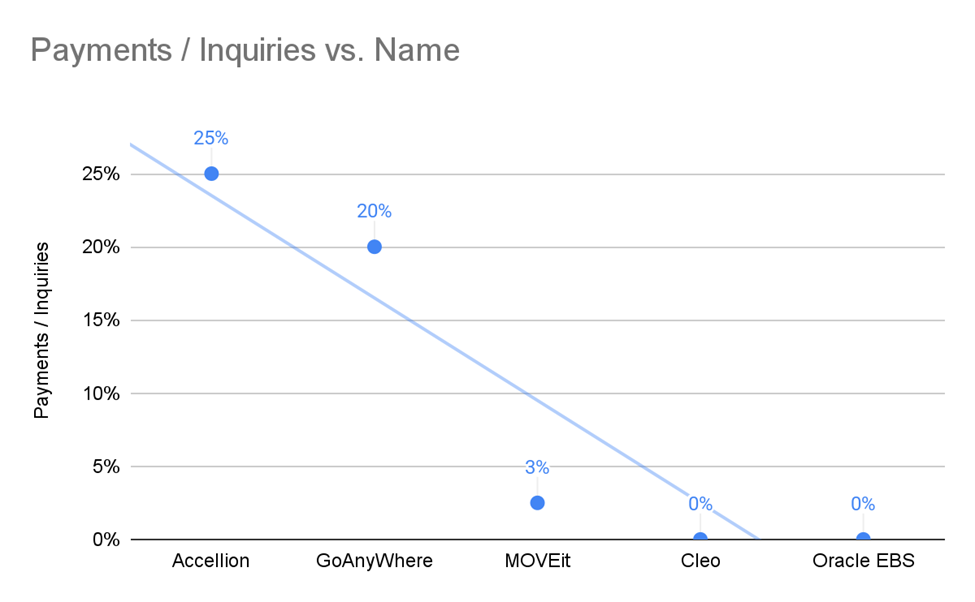

A primeira campanha do CL0P provavelmente foi muito bem-sucedida financeiramente. Foi relatado que o exploit usado foi negociado por algumas centenas de milhares de dólares. Estimamos que a taxa de pagamento na campanha da Accellion foi próxima de 25%. Dado o volume de organizações impactadas (mais de 100), é provável que o CL0P tenha faturado dezenas de milhões de dólares com esta única campanha. O CL0P duplicou este sucesso em março de 2023, explorando uma vulnerabilidade no GoAnywhere MFT. Durante esse incidente, é provável que 100-150 organizações tenham sido impactadas, e cerca de 20% delas acabaram pagando. Alguns meses depois, o CL0P cativou a mídia de segurança corporativa com outra campanha massiva. Entre 2000-3000 organizações foram impactadas direta ou indiretamente por uma campanha de extorsão que explorou um zero-day no software de transferência de arquivos gerenciados MOVEit. Apesar das manchetes diárias, poucas organizações acabaram pagando (estimamos ~2,5%).

No entanto, em 2024, quando o CL0P explorou uma vulnerabilidade no produto Cleo Managed File Transfer, as organizações haviam amadurecido. A propensão a pagar um resgate nessas circunstâncias havia diminuído. Apesar de várias centenas de organizações downstream terem sido impactadas, a Coveware registrou nenhuma vítima que optou por pagar. A cada iteração, a economia do roubo massivo de dados downstream enfraqueceu substancialmente.

Não há uma única variável que explique por que essas campanhas não estão mais dando frutos financeiros para os cibercriminosos. Durante o MOVEit, muitas vítimas conseguiram reconstruir independentemente quais dados haviam sido acessados ou exfiltrados, reduzindo sua dependência dos atores de ameaça para visibilidade. Na campanha do Cleo, os dados em si se mostraram de sensibilidade relativamente baixa, limitando a alavancagem da extorsão. Mas a campanha do Oracle EBS em 2025 quebrou essas suposições. De muitas maneiras, o Oracle EBS representou um retorno às condições de extorsão "ideais" da perspectiva do atacante. As vítimas geralmente careciam da capacidade forense para reconstruir o que havia sido roubado, e os dados armazenados nesses ambientes eram frequentemente sensíveis operacional e comercialmente. Em 2021, esses fatores teriam se correlacionado fortemente com altas taxas de engajamento e pagamento dos atores de ameaça. Em vez disso, a campanha do Oracle EBS em 2025 gerou um dos níveis mais baixos de engajamento e monetização de vítimas observados em qualquer incidente anterior do CL0P.

As empresas estão se educando sobre os prós e contras de pagar um resgate para suprimir a divulgação de dados já violados. Os pontos positivos no quadro branco estão cada vez mais escassos, enquanto os negativos estão se acumulando. Nos últimos anos, as organizações amadureceram significativamente em sua compreensão das consequências de uma violação. Pagar pela supressão de dados não elimina as obrigações legais ou regulatórias de notificação. Não reduz significativamente a probabilidade de litígios. E a experiência tem mostrado — repetidamente — que não impede que os atores de ameaça retenham os dados, os vazem seletivamente ou os reciclem para futuras re-extorsões meses ou até anos depois. A certeza percebida que antes justificava pagamentos de incômodo ou oportunistas foi substituída por uma visão mais clara do risco a longo prazo.

Além disso, mesmo engajar os atores de ameaça em um diálogo agora acarreta um risco substancial. As táticas de assédio usadas pelos cibercriminosos, uma vez engajados, estão se tornando cada vez mais audaciosas e perigosamente cinéticas para as organizações (como ataques de SWATTING contra executivos). Outros atores de ameaça tentaram replicar o modelo do CL0P com resultados financeiros igualmente decepcionantes. As violações relacionadas ao Snowflake em 2024 e os ataques focados em CRM em 2025 — amplamente atribuídos a Shiny Hunters — impactaram organizações globalmente. Apesar da escala e visibilidade desses incidentes, os pagamentos de extorsão permaneceram a exceção e não a regra. A maioria das vítimas recebeu conselhos coerentes de advogados e incident responders qualificados, e optou por nem mesmo engajar os atores de ameaça. As notas de resgate foram jogadas na lixeira após uma discussão racional diante do quadro branco.

À medida que advogados e defensores de violações se tornam mais realistas sobre o que pode ser alcançado com um pagamento de extorsão — e as organizações se tornam mais confiantes em gerenciar as consequências de uma violação sem negociar — a economia dessas campanhas de roubo de dados se erodiu. Explorar uma única falha de fornecedor para atingir centenas de vítimas não garante mais centenas de pagamentos potenciais. Para as empresas, essa percepção pode ser uma das evoluções defensivas mais significativas dos últimos cinco anos.

Olhando para o futuro: as taxas de pagamento de ransomware estão em níveis recordes de baixa e o que funcionou durante o boom da dupla extorsão no início dos anos 2020 não produz mais lucros consistentes ou substanciais para os atores de ransomware e extorsão. Esperamos uma mudança; os atores de ameaça podem retornar às suas raízes de criptografia de dados, que sempre foi uma alavanca mais eficaz do que a extorsão de dados para aumentar a chance de pagamento. Eles podem diversificar como usam e monetizam o acesso a redes de vítimas, além da extorsão direta. E esperamos que continuem a reduzir suas respectivas operações para minimizar custos e riscos.

Análise de Tendências: Pagamentos Médios e Medianos Divergem, Reforçando Economias Distorcidas

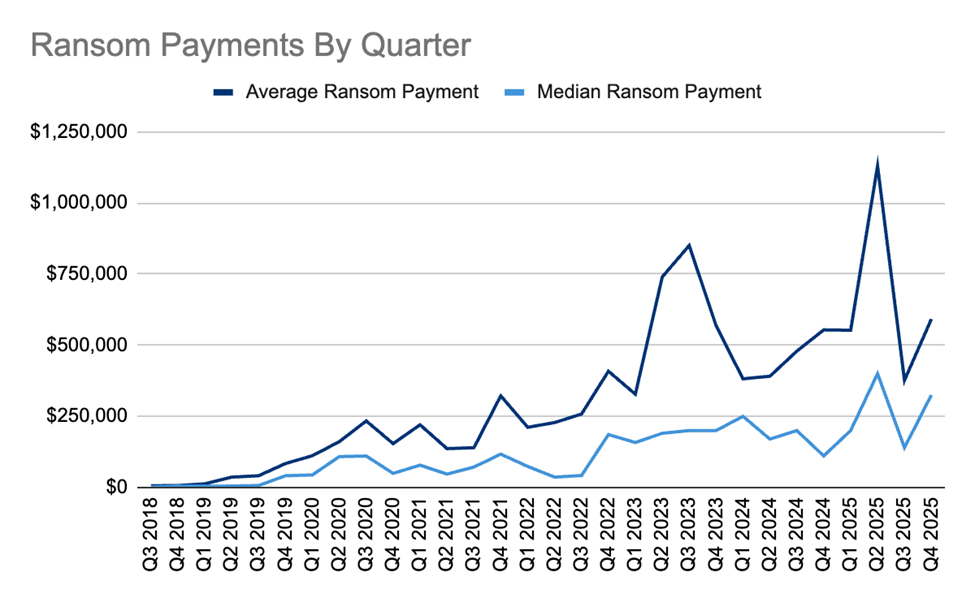

O 4º trimestre continua a mostrar uma lacuna pronunciada entre os pagamentos médios de resgate ($591.988, +57% em relação ao 3º trimestre de 2025) e medianos ($325.000, +132% em relação ao 3º trimestre de 2025). Embora os pagamentos medianos permaneçam comparativamente restritos, o pagamento médio exibe uma forte volatilidade impulsionada por um pequeno número de acordos de grande porte. Isso reforça que os números de "resgate médio" divulgados são cada vez mais influenciados por casos extremos, em vez de resultados representativos.

Pagamentos Grandes e Esporádicos Impulsionam Picos, Não Ampla Disposição para Pagar

Os picos pronunciados no pagamento médio refletem incidentes isolados e de alto impacto, tipicamente ligados a acordos motivados por descriptografia onde a interrupção dos negócios não pôde ser mitigada de outra forma. Esses eventos não são indicativos de um amplo ressurgimento da disposição de pagar, mas sim do custo residual de interrupções operacionais severas em um subconjunto de casos.

Pagamentos Medianos Permanecem Ancorados na Realidade do Mercado Médio

Os pagamentos medianos de resgate continuam a ser materialmente menores do que as médias, alinhando-se com uma mistura de vítimas dominada por organizações de pequeno e médio porte. Essas organizações são mais propensas a pagar quando impactadas, mas são estruturalmente limitadas nos valores que podem suportar, reforçando uma economia de extorsão impulsionada pelo volume, em vez de um retorno à economia de "caça a grandes presas".

Apenas o Roubo de Dados Raramente Impulsiona Grandes Acordos

Consistente com os trimestres anteriores, o gráfico apoia o declínio contínuo de acordos de alto valor impulsionados puramente pela pressão de exfiltração de dados. Os pagamentos permanecem principalmente correlacionados com o tempo de inatividade operacional e as restrições de recuperação, e não com o valor percebido de suprimir dados roubados, um resultado cada vez mais compreendido por organizações maiores e mais maduras.

Impacto, Não Tamanho, Permanece o Principal Fator de Custo

Apesar dos picos periódicos, a tendência subjacente permanece intacta: o tamanho da empresa não prevê de forma confiável o tamanho do resgate. Em vez disso, a magnitude do pagamento continua a se correlacionar mais fortemente com o impacto do incidente, particularmente a perda de sistemas críticos, backups ineficazes e prazos de recuperação prolongados, minando ainda mais as suposições econômicas por trás das estratégias tradicionais de "caça a grandes presas".

Taxas de Pagamento no 4º Trimestre de 2025

Análise de Tendências: Taxas de Pagamento de Resgate Continuam a Atingir Novos Mínimos

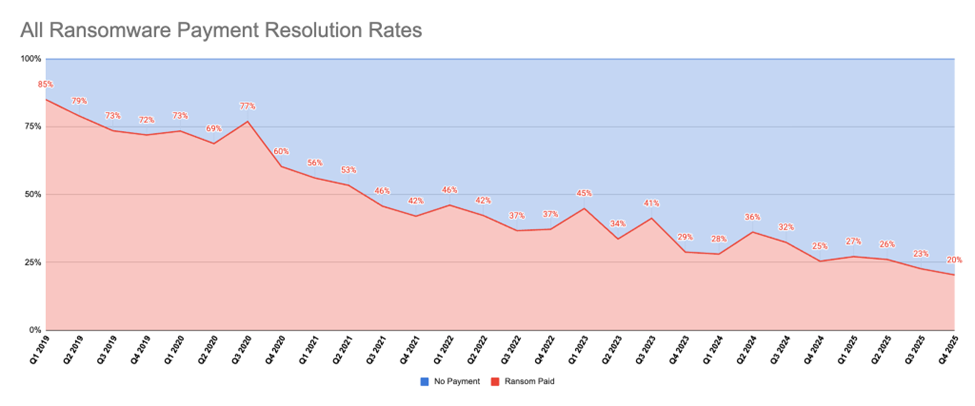

As taxas de pagamento de resgate continuaram seu declínio de longo prazo, atingindo aproximadamente 20% no trimestre mais recente, representando um novo mínimo histórico e estendendo a trajetória descendente de vários anos observada desde 2020.

A Resiliência Operacional Está Reduzindo a Dependência de Chaves de Descriptografia

Organizações, tanto nos segmentos corporativo quanto de médio porte, são cada vez mais capazes de suportar a interrupção impulsionada pela criptografia e restaurar operações sem depender da chave de descriptografia de um ator de ameaça. Isso reflete melhorias tangíveis na integridade do backup, planejamento de recuperação e execução de resposta a incidentes.

O "Platô" Está em Declínio

Onde as taxas de pagamento oscilavam anteriormente na faixa de 25-35%, os dados mais recentes indicam uma clara quebra abaixo dessa banda. Em vez de volatilidade de curto prazo, a tendência agora sugere um equilíbrio estruturalmente mais baixo para pagamentos de resgate em todos os cenários de impacto, incluindo criptografia e exfiltração de dados.

A Fome da Economia da Extorsão Exige Disciplina Coletiva

Cada pagamento de resgate evitado remove oxigênio do ecossistema de ciber extorsão. O efeito cumulativo de prevenção aprimorada, raio de explosão reduzido e tomada de decisão de resposta disciplinada continua a erodir a economia dos atacantes, particularmente para operações de RaaS (Ransomware-as-a-Service) impulsionadas pelo volume.

O Declínio Reflete Maturidade, Não Atividade de Ameaça Reduzida

Essa tendência de queda não deve ser mal interpretada como uma redução na frequência de ataques. Em vez disso, reflete a maturidade organizacional aprimorada: melhor preparação, opções de recuperação mais fortes e um reconhecimento crescente de que o pagamento de resgate, particularmente para suprimir dados roubados, oferece utilidade decrescente.

A Pressão Sustentada é Essencial para o Impacto a Longo Prazo

A contração da economia de ciber extorsão exige pressão contínua de defensores, seguradoras, consultores, reguladores e autoridades policiais. Embora o zero possa permanecer uma assíntota em vez de um destino imediato, a trajetória demonstra que o esforço coordenado pode enfraquecer materialmente os incentivos dos atacantes ao longo do tempo.

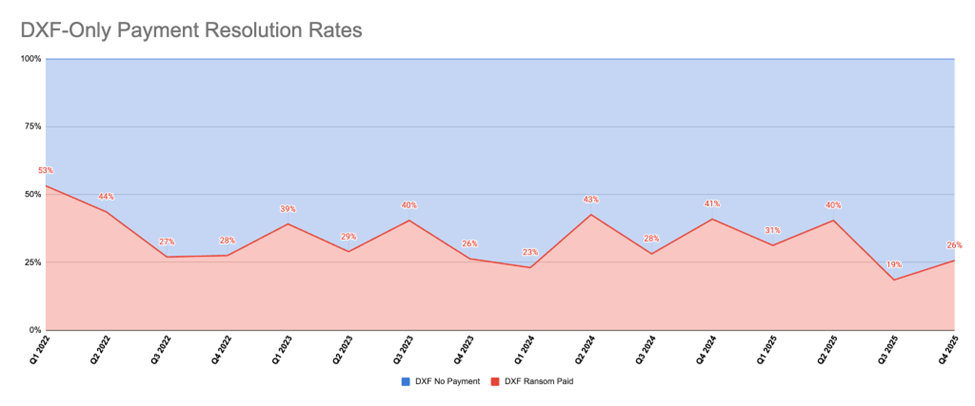

Análise de Tendências: Pagamentos Apenas por Exfiltração de Dados Permanecem Estruturalmente Baixos Apesar da Volatilidade de Curto Prazo

Embora as taxas de pagamento apenas por DXF (Data Exfiltration) mostrem flutuação trimestre a trimestre, o dado mais recente está em aproximadamente 25%, permanecendo bem abaixo das normas históricas e reforçando que a extorsão apenas por roubo de dados continua a converter mal para os atores de ameaça.

O Não Pagamento É Agora a Posição Inicial Padrão

A supressão sustentada das taxas de pagamento apenas por DXF reflete uma mudança significativa na postura de resposta a incidentes. As empresas iniciam cada vez mais incidentes de exfiltração de dados a partir de uma suposição padrão de não pagamento, em vez de tratar o pagamento como uma alavanca de mitigação primária.

Consenso Crescente de que Pagar Não Reduz o Risco

A experiência e a investigação continuam a validar que o pagamento de resgate oferece pouco ou nenhum benefício duradouro em casos apenas de DXF:

- Dados roubados são frequentemente retidos, revendidos ou reutilizados, independentemente do pagamento.

- Compromissos para suprimir ou excluir dados são rotineiramente inverificáveis.

- O pagamento não impede de forma confiável futuros ataques ou extorsão secundária.

Re-extorsão e Reciclagem de Dados Minam a Confiança Econômica dos Cibercriminosos

À medida que o grupo de vítimas de alto valor e solventes se contrai, os atores de ameaça revisitam cada vez mais vítimas conhecidas ou revendem dados roubados a terceiros. Isso corrói o já frágil modelo de confiança que sustenta a extorsão apenas por DXF e enfraquece ainda mais o pagamento como um controle racional.

A Pressão dos Atores de Ameaça é Econômica, Não Reputacional

As campanhas apenas por DXF persistem não porque são altamente bem-sucedidas, mas porque são baratas de executar e escaláveis. Custos operacionais mais baixos permitem que os atores tolerem baixas taxas de conversão enquanto aplicam ampla pressão sobre muitas vítimas.

Implicação Estratégica para Defensores

Os dados reforçam um princípio crítico: a extorsão apenas por DXF é melhor gerenciada como um desafio legal, regulatório e de comunicação, não como um problema de negociação. Investimentos em planejamento de resposta a violações, prontidão de consultoria de privacidade e comunicação com as partes interessadas continuam a oferecer um retorno maior do que o pagamento de resgate.

Variantes de Ransomware Mais Comuns no 4º Trimestre de 2025

| Posição | Tipo de Ransomware | Participação de Mercado % | Mudança na Posição em relação ao 3º Trimestre de 2025 |

|---|---|---|---|

| 1 | Akira | 14% | – |

| 2 | Qilin | 13% | – |

| 3 | Lone Wolf | 12% | – |

| 4 | CL0P | 7% | Novo nas Principais Variantes |

| 5 | Silent Ransom | 6% | Novo nas Principais Variantes |

| 6 | Shiny Hunters | 4% | -2 |

Consistente com nossa discussão sobre por que as campanhas downstream zero-day estão perdendo sua eficácia, é interessante notar que as duas principais variantes no 4º trimestre (que mantiveram essa posição por vários trimestres) empregam a criptografia como o principal fator de impacto. Ambas também exfiltram dados, mas a criptografia é a principal fonte de alavancagem. As posições 3-6 na tabela de participação de mercado são atores que realizam apenas exfiltração de dados. Como ataques que se baseiam apenas na exfiltração de dados geram cada vez menos sucesso financeiro, esperamos que Akira, Qilin e outros atores que dependem da criptografia sejam relativamente mais bem-sucedidos em comparação com grupos que se dedicam apenas à exfiltração de dados.

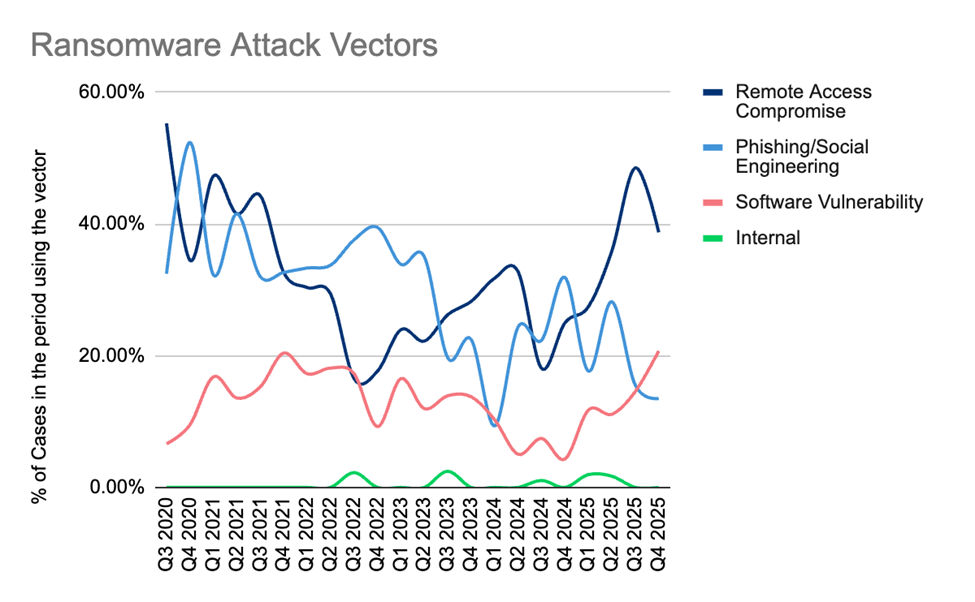

Vetores de Ataque Iniciais Mais Comuns no 4º Trimestre de 2025

O comprometimento de acesso remoto permaneceu o vetor de acesso inicial dominante no 4º trimestre de 2025, reafirmando que os atacantes favorecem esmagadoramente pontos de apoio baseados em identidade em detrimento da entrada impulsionada por malware. O que "acesso remoto" representa mudou fundamentalmente: além de VPNs e RDP, agora abrange acesso administrativo SaaS, OAuth tokens, integrações de API e relações de confiança delegadas. Os atacantes não estão quebrando controles, mas sim operando dentro deles: fazendo login, sendo provisionados ou herdando acesso através de fluxos de trabalho projetados para uso legítimo. A maioria dos comprometimentos foi bem-sucedida não porque os sistemas estavam desatualizados, mas porque a dívida de configuração persistia: credenciais antigas, contas locais legadas após migrações e visibilidade insuficiente do uso de identidade e token na cloud.

Phishing e engenharia social pareceram diminuir no 4º trimestre, mas isso reflete a absorção em resultados de acesso remoto, em vez de uma redução na dependência dos atacantes da confiança humana. A engenharia social tornou-se o mecanismo facilitador para acesso duradouro, convencendo help desks a emitir credenciais, obtendo consentimento OAuth ou legitimando a atividade do atacante dentro de plataformas SaaS. Como resultado, as campanhas são cada vez mais registradas como comprometimento de acesso remoto em vez de phishing, embora as pessoas permaneçam a falha crítica de controle. A atividade do 4º trimestre continuou a demonstrar como a personificação, vishing, envenenamento de SEO e abuso de fornecedores ou integrações confiáveis permitem que os atacantes estabeleçam acesso nativo da plataforma de longa duração com indicadores técnicos mínimos antes do roubo de dados.

A exploração de vulnerabilidades de software continuou seu lento, mas consistente aumento no 4º trimestre, permanecendo menos frequente do que o acesso baseado em credenciais, mas desproporcionalmente impactante quando bem-sucedida. Embora as campanhas zero-day do Cl0p tenham contribuído para o aumento, a maioria da atividade de exploração foi oportunista, capitalizando atrasos na aplicação de patches, migrações incompletas, interfaces de gerenciamento expostas e credenciais residuais. Mesmo ambientes totalmente corrigidos foram comprometidos quando caminhos de acesso legados permaneceram abertos. Uma vez explorados, esses pontos de apoio frequentemente levavam rapidamente à exfiltração de dados ou à implantação de ransomware leve, reforçando que a exploração hoje é menos sobre persistência e mais sobre velocidade para o impacto.

O 4º trimestre de 2025 reforça que a identidade é a principal superfície de intrusão, não os endpoints ou malware, e que a engenharia social, o acesso SaaS e os pontos de apoio remotos são agora elementos inseparáveis do mesmo problema de acesso. A maioria das violações bem-sucedidas ainda decorre de falhas no processo, confiança e higiene de acesso, em vez de ferramentas ou assinaturas ausentes. Estratégias de defesa que priorizam controles de identidade, governança de acesso e visibilidade em infraestrutura e SaaS, juntamente com a aplicação de patches, estão mais alinhadas com a forma como os atacantes realmente obtêm e mantêm acesso hoje.

Táticas, Técnicas e Procedimentos Mais Comuns Usados por Atores de Ameaça no 4º Trimestre de 2025

Movimento Lateral [TA0008] O movimento lateral permaneceu uma das táticas mais consistentemente observadas no 4º trimestre de 2025, aparecendo em 65% dos casos e continuando a servir como a espinha dorsal operacional das intrusões modernas. O declínio em relação ao 3º trimestre não sinaliza uma redução na dependência do adversário, mas provavelmente reflete uma contenção mais rápida e uma visibilidade aprimorada no início do ciclo de vida do ataque. Os atores de ameaça continuam a abusar de protocolos e ferramentas administrativas legítimas (por exemplo, RDP, SSH, PSExec e utilitários de gerenciamento nativos) para expandir o acesso, escalar privilégios e se posicionar para roubo de dados e criptografia.

Exfiltração [TA0010] A exfiltração permaneceu uma característica definidora das operações de extorsão no 4º trimestre, observada diretamente em 61% dos casos, apesar de um declínio notável em relação aos trimestres anteriores. Essa aparente redução mascara a realidade subjacente: a exfiltração de dados confirmada ocorreu em 94% dos incidentes gerais e em 62% dos casos em que a criptografia estava presente. A queda estatística reflete métodos de exfiltração mais silenciosos e rápidos, aumento de intrusões baseadas em cloud e SaaS, e uma mudança contínua para modelos de pressão apenas por extorsão, em vez de uma redução no interesse dos atacantes em roubo de dados.

Evasão de Defesa [TA0005] A evasão de defesa reentrou no Top 5 no 4º trimestre, observada em 43% dos casos, refletindo a priorização dos atacantes em permanecerem indetectados por tempo suficiente para completar a preparação e a exfiltração. As técnicas visavam cada vez mais os controles de endpoint, telemetria de identidade e lacunas de registro, permitindo que os adversários suprimissem os sinais de alerta precoce enquanto operavam dentro de ferramentas e fluxos de trabalho legítimos. O ressurgimento da evasão de defesa alinha-se diretamente com a alta taxa de exfiltração confirmada no 4º trimestre, ressaltando que a extorsão bem-sucedida agora depende tanto de minimizar a detecção quanto de obter acesso ou implantar payloads.

Impacto [TA0040] As táticas de impacto diminuíram novamente no 4º trimestre, aparecendo em 41% dos casos observados, mas isso continua sendo um artefato de visibilidade, em vez de uma redução na intenção do atacante. A criptografia ainda foi confirmada na maioria dos incidentes, com 68% dos casos envolvendo criptografia. Assim como nos trimestres anteriores, a evidência forense de impacto é frequentemente perdida em ambientes virtualizados e com forte dependência de cloud, onde bloqueios administrativos, reconstruções rápidas e reinstalações de sistemas apagam a telemetria. Os dados refletem uma lacuna crescente entre o impacto observado e a interrupção real, não uma diminuição nos danos operacionais, já que os atacantes continuam a manipular ou destruir backups para amplificar a pressão durante as negociações.

Acesso a Credenciais [TA0006] O acesso a credenciais apareceu em 39% dos casos do 4º trimestre e permanece um facilitador consistente, intimamente ligado ao movimento lateral, evasão de defesa e exfiltração. As credenciais são frequentemente reutilizadas, reproduzidas, herdadas ou obtidas por meio de relações de confiança, em vez de serem recém-coletadas, borrando o sequenciamento tradicional da kill-chain. Esse modelo de acesso centrado na identidade suporta a alta taxa de exfiltração confirmada, permitindo que os atacantes se movam e operem sem disparar alarmes convencionais. O abuso de credenciais no 4º trimestre reforça que a proteção de identidade é um problema de plano de controle enraizado na governança de acesso, gerenciamento do ciclo de vida e visibilidade, não apenas um desafio de autenticação.

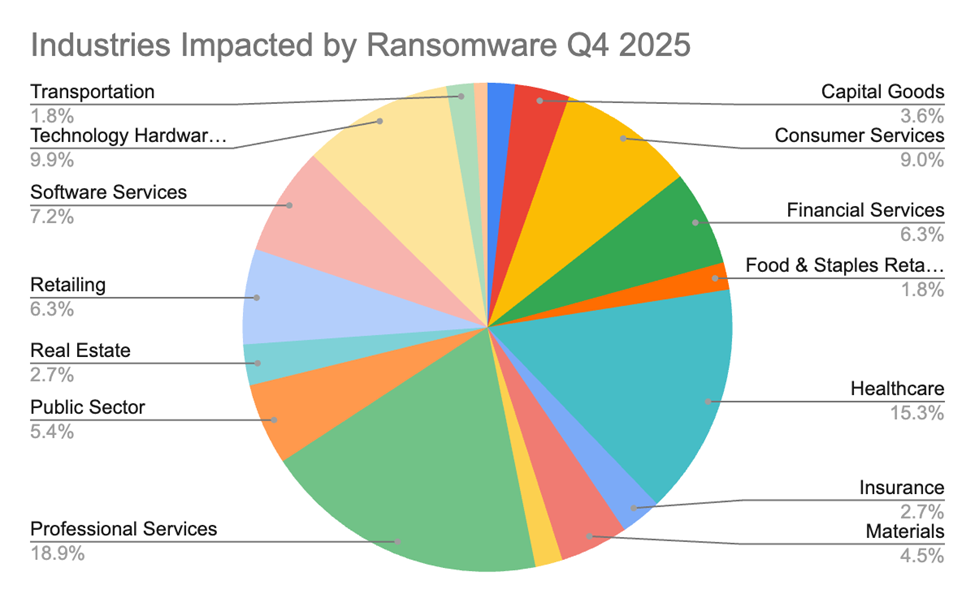

No 4º trimestre de 2025, a atividade de ransomware foi distribuída de forma desigual entre as indústrias, com uma clara concentração em setores orientados a serviços e operacionalmente críticos. Serviços Profissionais experimentaram a maior parcela de ataques, com 18,92%, seguidos por Saúde, com 15,32%, refletindo a preferência dos atacantes por alvos com alta sensibilidade ao tempo de inatividade e pressão para restaurar operações rapidamente. Setores relacionados à tecnologia também se destacaram, incluindo Hardware e Equipamentos de Tecnologia (9,91%) e Serviços de Software (7,21%), juntamente com Serviços ao Consumidor (9,01%). Serviços Financeiros e Varejo representaram cada um 6,31% dos ataques observados, enquanto o Setor Público representou 5,41%. Em contraste, indústrias com muitos ativos ou mais regulamentadas, como Utilities (0,90%), Automotiva (1,80%), Transporte (1,80%) e Mídia (1,80%), registraram níveis comparativamente mais baixos de atividade, ressaltando um foco contínuo dos atacantes em setores onde a interrupção se traduz mais diretamente em alavancagem.

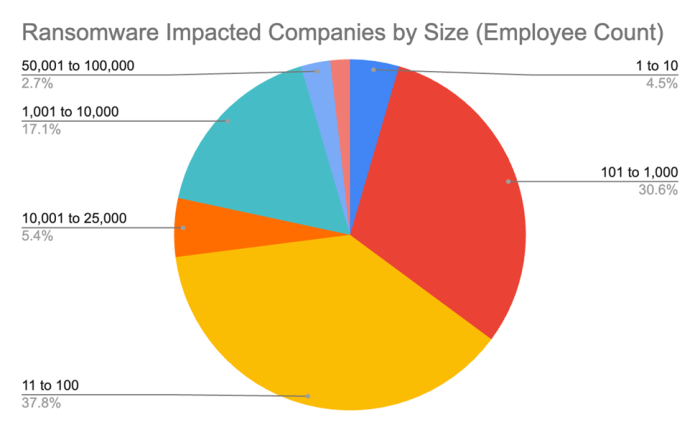

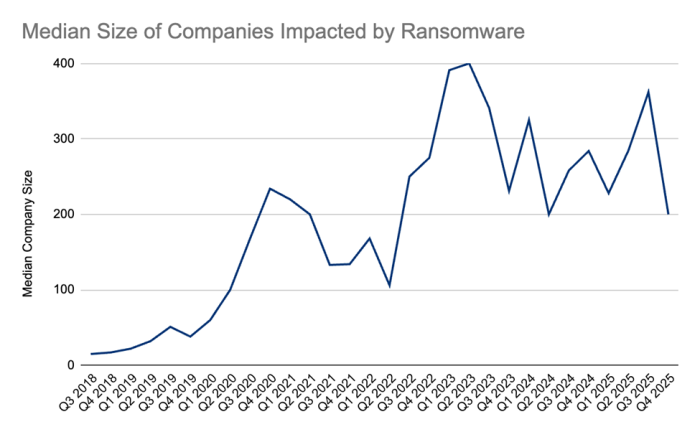

O tamanho mediano da empresa impactada por um ataque de ransomware no 4º trimestre de 2025 foi de 200 funcionários (-45% em relação ao 3º trimestre de 2025). Os incidentes de ransomware no 4º trimestre de 2025 foram mais fortemente concentrados em organizações de pequeno e médio porte, destacando a preferência contínua dos atacantes por alvos com recursos de segurança limitados e alta exposição operacional. Empresas com 11 a 100 funcionários representaram a maior parte dos ataques, com 38%, seguidas de perto por organizações com 101 a 1.000 funcionários, com 31%. Empresas de médio porte com 1.001 a 10.000 funcionários representaram outros 17%, reforçando que a maior parte da atividade de ransomware está bem abaixo do nível corporativo. Em contraste, organizações muito grandes foram atacadas com muito menos frequência, com empresas com mais de 100.000 funcionários respondendo por apenas 2% dos casos e aquelas com 50.001 a 100.000 funcionários por 3%. Notavelmente, organizações na faixa de 25.001 a 50.000 funcionários não registraram incidentes observados, ressaltando como as campanhas de ransomware continuam a se inclinar para alvos menores, mais numerosos e operacionalmente restritos, em vez das maiores empresas globais.

Compartilhar

Bill Siegel é CEO e cofundador da Coveware by Veeam, uma empresa de resposta a incidentes cibernéticos que se concentra em ajudar empresas a se recuperarem de eventos de ciber extorsão, como ransomware. A Coveware lida com vários milhares de incidentes de ciber extorsão por ano e também trabalha proativamente com empresas para ajudá-las a prevenir e se preparar para ataques de ciber extorsão. Bill foi anteriormente CFO da SecurityScorecard, CEO da Secondmarket e Chefe do NASDAQ Private Market.

Mais sobre o autor Post anterior Próximo post

Sumário

- Variantes de Ransomware Mais Comuns no 4º Trimestre de 2025

- Vetores de Ataque Iniciais Mais Comuns no 4º Trimestre de 2025

- Táticas, Técnicas e Procedimentos Mais Comuns Usados por Atores de Ameaça no 4º Trimestre de 2025

Tags Ransomware, Pesquisa

Posts de Blog Semelhantes 30 de janeiro de 2026 Bug de Ransomware Nitrogen Leia mais

Negócios | 12 de janeiro de 2026 Principais Vetores de Ataque de Ransomware e Como se Defender Deles Leia mais

Negócios | 19 de novembro de 2025 Ransomware Obscura: Um Estudo de Caso em Perda de Dados por Ransomware Leia mais

Mantenha-se atualizado com as últimas dicas e notícias Ao se inscrever, você concorda que suas informações pessoais sejam gerenciadas de acordo com os termos da Política de Privacidade da Veeam. Pronto! Fique de olho na sua caixa de entrada para nossas atualizações semanais do blog. OK

Precisa de ajuda com suas soluções de TI?

A VirtuAllIT Solutions oferece consultoria especializada em virtualização, cloud computing e infraestrutura tecnológica.