Scattered Spider e a Ascensão da Extorsão Liderada por Identidade

Negócios | 22 de abril de 2026 | 4 min de leitura

Scattered Spider e a Ascensão da Extorsão Baseada em Identidade

Saiba mais

Sumário

- A identidade é uma superfície de ataque

- Restaurar a confiança leva mais tempo do que restaurar sistemas

- O que isso significa para os líderes

Muitas organizações ainda entendem a extorsão cibernética principalmente como um problema de malware. Ransomware criptografa arquivos, sistemas ficam offline e uma demanda de resgate força uma resposta de crise. Essa sequência ainda existe, mas não explica totalmente muitos dos incidentes de maior impacto de 2025.

Com base em centenas de engajamentos, a Coveware by Veeam observou que o acesso inicial e a alavancagem dos atacantes se deslocam cada vez mais para pessoas, processos e identidade, com a engenharia social direcionada emergindo como um padrão de entrada definidor. Em muitos desses casos, a intrusão começou bem antes do ransomware entrar em cena, e nenhum grupo de atores de ameaças ilustra essa mudança mais claramente do que o Scattered Spider.

O Scattered Spider é importante por si só, mas seu significado mais amplo reside no que suas táticas revelam sobre para onde a extorsão moderna está caminhando. Este artigo usa o grupo como uma lente para essa mudança maior. Embora a atividade diretamente atribuível ao Scattered Spider tenha parecido menos visível após o primeiro semestre do ano, o tradecraft associado ao grupo permaneceu relevante tanto para atacantes quanto para defensores. O ponto em comum não é uma payload específica; é a capacidade de manipular a identidade e a confiança administrativa.

A identidade é uma superfície de ataque

Na prática, isso frequentemente significava que os atacantes ligavam para os help desks se passando por usuários ou suporte de TI, manipulando o registro e os caminhos de redefinição de MFA, e explorando a confiança embutida em ações administrativas rotineiras, tudo antes que qualquer dado fosse criptografado ou roubado. O maior impacto frequentemente vinha do comprometimento de sistemas e fluxos de trabalho de identidade. Uma vez que um atacante pode influenciar como o acesso é concedido, como as mudanças são aprovadas e quais ações parecem legítimas, a atividade maliciosa pode se misturar à administração comum com uma facilidade desconfortável.

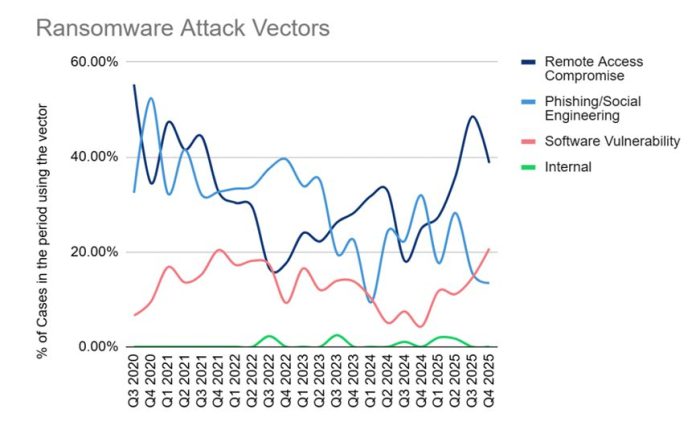

O help desk é uma parte dessa superfície de ataque. Em muitos dos casos de maior impacto de 2025, especialmente em empresas maduras, a engenharia social direcionada permaneceu um dos caminhos de entrada mais eficazes. Essas campanhas se desenrolaram por e-mail, plataformas de chat e colaboração, SMS e voz. Ao longo de todo o ano de relatórios, o acesso inicial se concentrou em três vetores dominantes: comprometimento de acesso remoto, phishing e engenharia social, e exploração de vulnerabilidades de software. Em cada caso, os atacantes buscaram um caminho através de sistemas confiáveis, fluxos de trabalho aprovados e ações privilegiadas. Eles alavancaram a autoridade da pessoa que manipularam, e então se moveram através de redefinições de help desk, registro de MFA, suporte remoto e aprovações rotineiras para obter acesso privilegiado, implantar ferramentas e expor dados.

Isso torna este um problema diferente da antiga história de phishing que muitos líderes ainda têm em mente — a questão é mais ampla do que um e-mail suspeito ou uma senha roubada e se estendeu bem além da caixa de entrada. O phishing foi absorvido por uma categoria mais ampla de exploração de confiança, que manipula concessões de OAuth, integrações, ferramentas de suporte remoto e fluxos de trabalho de identidade para estabelecer acesso duradouro que parece legítimo para os defensores. A intrusão pode se desenrolar através de ações aprovadas, sessões válidas e ferramentas reconhecidas, o que ajuda a explicar por que esses incidentes podem ser difíceis de detectar precocemente, altamente disruptivos uma vez que se estabelecem e desafiadores de remediar.

É por isso que a questão pertence às conversas executivas, juntamente com o treinamento de conscientização e o treinamento da equipe de service desk. Muitos dos pontos fracos estão na governança de identidade e nos procedimentos operacionais de TI, service desks e equipes de negócios, bem além dos controles de endpoint ou perímetro. O risco se estende a provedores terceirizados e contratados também, especialmente quando eles estão dentro dos mesmos fluxos de trabalho com acesso permanente, padrões de verificação mais fracos ou monitoramento menos maduro. Se um parceiro pode redefinir o acesso, aprovar mudanças, administrar ferramentas ou influenciar fluxos de trabalho relacionados à identidade, esse relacionamento faz parte do modelo de ameaça, quer a organização tenha formalmente contabilizado isso ou não.

Restaurar a confiança leva mais tempo do que restaurar sistemas

As consequências raramente terminam com o comprometimento inicial. Uma das observações mais claras sobre o Scattered Spider é que o período mais longo na recuperação é frequentemente o trabalho de restaurar a confiança na identidade em toda a organização: redefinições de credenciais, revalidação de acesso, reconstrução da confiança do dispositivo e endurecimento da governança. Se os atacantes manipularam os caminhos de identidade e a confiança administrativa, a restauração técnica sozinha não fecha a lacuna que eles abriram. A verdadeira questão é se o ambiente pode ser confiável novamente uma vez que um ator de ameaças esteja completamente entrincheirado.

Gerenciamento de identidade e acesso é uma dependência crítica de Nível 0 que sustenta todo o ambiente. Restaurar a identidade para uma linha de base confiável é um pré-requisito necessário antes que qualquer restauração de aplicativo ou banco de dados possa realmente começar. O ator de ameaças precisa ser erradicado para garantir uma recuperação segura. Esse desafio de recuperação é ainda mais complicado por um padrão mais amplo observado ao longo de 2025. Os atacantes contestaram cada vez mais a recuperabilidade comprometendo identidades relacionadas a backup e adulterando configurações, agendamentos, políticas e objetos de backup de maneiras que podem não ser descobertas até o momento da restauração. Isso muda a questão de se os backups existem para se a recuperabilidade pode ser comprovada sob condições adversárias e ressalta a importância de proteger a infraestrutura e a configuração de backup além da imutabilidade do próprio backup.

O que isso significa para os líderes

Isso deixa os líderes com uma pergunta prática: Você pode recuperar de forma confiável o controle de identidade confiável se o acesso privilegiado for comprometido, e pode provar que o mecanismo de recuperação é completo e seguro? A resposta depende se você pode restabelecer rapidamente o controle autoritário de IAM/SSO/PAM/MFA e serviços de diretório, invalidar sessões e tokens comprometidos e reemitir acesso privilegiado através de caminhos administrativos limpos. Também depende se seus procedimentos de recuperação resistem à pressão, são totalmente documentados e testáveis, e se estendem a terceiros e provedores gerenciados que operam dentro dos mesmos fluxos de trabalho de identidade.

Nesse ambiente, a resiliência depende da recuperação de identidade, governança de fluxo de trabalho e recuperabilidade trabalhando em conjunto — não apenas da detecção de malware. O Scattered Spider é um estudo de caso útil porque dá a essa mudança um rosto reconhecível, mas a lição se estende muito além de qualquer grupo. A conclusão mais ampla de 2025 é que os ataques de extorsão cibernética não são mais melhor compreendidos apenas como um problema de malware ou um problema de negociação. Eles são cada vez mais um problema de identidade, resiliência e governança. Quando os atacantes podem transformar ações de suporte rotineiras em acesso privilegiado, o help desk e outros fluxos de trabalho administrativos se tornam pontos de controle para saber se o negócio pode se recuperar. As organizações que se saem melhor serão aquelas que tratam a identidade como um sistema recuperável: elas endurecem e governam ações administrativas de alto risco, mantêm caminhos limpos para restabelecer o controle privilegiado e ensaiam a recuperação de identidade de ponta a ponta para que possam restaurar o acesso com a confiança de que credenciais, sessões e relações de confiança comprometidas foram total e seguramente redefinidas.

Para insights da linha de frente da extorsão cibernética, clique aqui.

Compartilhar

Ray Umerley é o CISO de Campo da Coveware. Com mais de 20 anos de experiência em diversas funções de segurança na área empresarial, Ray está ajudando a trazer uma vasta gama de conhecimentos para os programas de segurança de nossos clientes. Antes da Coveware, Ray foi o Chief Information Risk Officer para uma empresa Fortune 500, liderando os programas globais de risco de segurança cibernética, privacidade e proteção de dados, e gerenciamento de crises. Ele foi reconhecido duas vezes como um dos 100 Melhores CISOs pela Security Current e CISOs Connect, um dos Melhores CISOs Globais pela Cyber Defense Magazine, e é um palestrante frequente sobre tópicos de segurança cibernética e proteção de dados em painéis e eventos da indústria, incluindo a RSA Conference. Ray possui um mestrado em Computer Information Systems pela Boston University, inúmeras certificações da indústria, incluindo o ISC(2) Certified Information Systems Security Professional (CISSP), e é um Fellow de Privacidade da Informação (FIP) reconhecido pela International Association of Privacy Professionals (IAPP).

Mais sobre o autor

Post anterior

Sumário

- A identidade é uma superfície de ataque

- Restaurar a confiança leva mais tempo do que restaurar sistemas

- O que isso significa para os líderes

Tags

Ransomware, Pesquisa

Postagens de Blog Semelhantes

14 de abril de 2026

Relatório de Confiança e Resiliência de Dados 2026

Leia mais

Mantenha-se atualizado sobre as últimas dicas e notícias

Ao se inscrever, você concorda que suas informações pessoais sejam gerenciadas de acordo com os termos da Política de Privacidade da Veeam.

Tudo pronto! Fique de olho na sua caixa de entrada para nossas atualizações semanais do blog.

OK

Como parceira certificada, a VirtuAllIT pode ajudar sua empresa a implementar soluções robustas de segurança de identidade e recuperação, garantindo que você esteja preparado para os desafios da extorsão cibernética moderna.

Precisa de ajuda com suas soluções de TI?

A VirtuAllIT Solutions oferece consultoria especializada em virtualização, cloud computing e infraestrutura tecnológica.